2022 年顶级网络安全专家最爱用的10大工具_信息安全专业用到哪些软件-程序员宅基地

目录

网络安全专家,不是你认为的那种搞破坏的网络安全专家。网络安全专家,即“ethical hackers”,是一群专门模拟网络安全专家攻击,帮助客户了解自己网络的弱点,并为客户提出改进建议的网络安全专家。

网络安全专家在工作中,通常会使用哪些工具和软件?今天我们来看看10个网络安全专家最常用的软件工具分别是哪些。

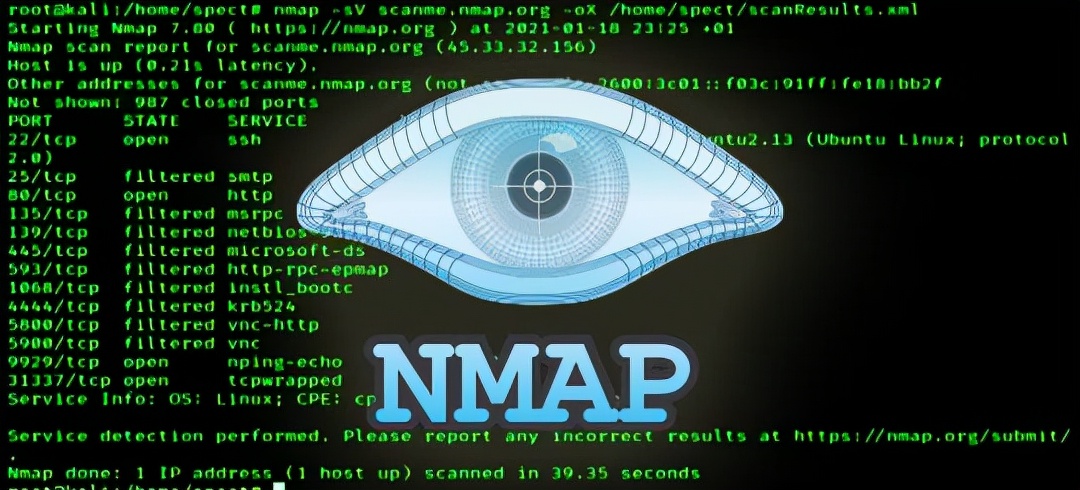

1. Nmap (Network Mapper)网络映射器

Nmap用于端口扫描,网络安全专家攻击的阶段之一,是有史以来最好的网络安全专家工具。它主要是一个命令行工具,后来被开发基于 Linux 或 Unix 的操作系统,现在可以使用 Windows 版本的 Nmap。

Nmap 基本上是一个网络安全映射器,能够发现网络上的服务和主机,从而创建网络映射。该软件提供了多种功能,可帮助探测计算机网络、主机发现以及检测操作系统,它还提供了高级漏洞检测,可以在扫描时适应网络条件,例如拥塞和延迟。

2. Nessus

Nessus 是世界上最著名的漏洞扫描程序,由Tenable Network Security设计,它是免费的,很适合初创资金紧张的企业使用。

Nessus 可以检测以下漏洞:

- 未打补丁的服务和错误配置

- 弱密码——默认和常用

- 各种系统漏洞

3. Nikto

Nikto 是一种网络扫描仪,它扫描和测试多个网络服务器,以识别过时的软件、危险的 CGI 或文件以及其他问题。它通过捕获接收到的 cookie 运行指定服务器并执行通用的检查和打印,而且它开源哦。

以下是 Nikto 的一些主要功能:

- 开源工具

- 检查 Web 服务器并识别超过 6400 个具有潜在危险的 CGI 或文件

- 检查服务器是否存在过时版本以及特定于版本的问题

- 检查插件和错误配置的文件

- 识别不安全的程序和文件

4. Kismet

这是用于测试无线网络和无线局域网或驾驶攻击的最佳工具。它在数据流量的帮助下被动识别网络,收集数据包并检测非信标和隐藏网络。

Kismet 基本上是一个嗅探器和无线网络检测器,可与其他无线网卡配合使用并支持原始监控模式。

Kismet 的基本功能包括:

• 在 Linux 操作系统上运行

• 有时适用于Windows

5. NetStumbler

这也是一种网络安全专家工具,适用于基于 Windows 的操作系统。它能够检测 IEEE 902.11g、802 和 802.11b 网络。

NetStumbler具有以下用途:

- 识别 AP(接入点)网络配置

- 查找干扰原因

- 访问接收到的信号

- 检测未经授权的接入点

6. Acunetix

这是完全自动化的网络安全工具,可以检测和报告超过4500 个 Web 漏洞,包括 XSS 和 SQL 注入的每个变种。Acunetix 完全支持 JavaScript、HTML5 和单页应用程序,因此你可以审计复杂的经过身份验证的应用程序。

基本功能包括:

• 综合视图

• 将扫描仪结果集成到其他平台和工具中

• 根据数据对风险进行优先排序

7. Netsparker网络火花

2022 年顶级道德黑客最爱用的10大工具

原创2022-03-04 19:48·圣普伦数字技术培训

道德黑客,不是你认为的那种搞破坏的黑客。道德黑客,即“ethical hackers”,是一群专门模拟黑客攻击,帮助客户了解自己网络的弱点,并为客户提出改进建议的网络安全专家。

顶级的道德黑客,他们在工作中,通常会使用哪些工具和软件?今天我们来看看10个道德黑客最常用的软件工具分别是哪些。

1. Nmap (Network Mapper)网络映射器

Nmap用于端口扫描,道德黑客攻击的阶段之一,是有史以来最好的黑客工具。它主要是一个命令行工具,后来被开发基于 Linux 或 Unix 的操作系统,现在可以使用 Windows 版本的 Nmap。

Nmap 基本上是一个网络安全映射器,能够发现网络上的服务和主机,从而创建网络映射。该软件提供了多种功能,可帮助探测计算机网络、主机发现以及检测操作系统,它还提供了高级漏洞检测,可以在扫描时适应网络条件,例如拥塞和延迟。

2. Nessus

Nessus 是世界上最著名的漏洞扫描程序,由Tenable Network Security设计,它是免费的,很适合初创资金紧张的企业使用。

Nessus 可以检测以下漏洞:

- 未打补丁的服务和错误配置

- 弱密码——默认和常用

- 各种系统漏洞

3. Nikto

Nikto 是一种网络扫描仪,它扫描和测试多个网络服务器,以识别过时的软件、危险的 CGI 或文件以及其他问题。它通过捕获接收到的 cookie 运行指定服务器并执行通用的检查和打印,而且它开源哦。

以下是 Nikto 的一些主要功能:

- 开源工具

- 检查 Web 服务器并识别超过 6400 个具有潜在危险的 CGI 或文件

- 检查服务器是否存在过时版本以及特定于版本的问题

- 检查插件和错误配置的文件

- 识别不安全的程序和文件

4. Kismet

这是用于测试无线网络和无线局域网或驾驶攻击的最工具。它在数据流量的帮助下被动识别网络,收集数据包并检测非信标和隐藏网络。

Kismet 基本上是一个嗅探器和无线网络检测器,可与其他无线网卡配合使用并支持原始监控模式。

Kismet 的基本功能包括:

• 在 Linux 操作系统上运行

• 有时适用于Windows

5. NetStumbler

这也是一种道德黑客工具,适用于基于 Windows 的操作系统。它能够检测 IEEE 902.11g、802 和 802.11b 网络。

NetStumbler具有以下用途:

- 识别 AP(接入点)网络配置

- 查找干扰原因

- 访问接收到的信号

- 检测未经授权的接入点

6. Acunetix

这是完全自动化的道德工具,可以检测和报告超过4500 个 Web 漏洞,包括 XSS 和 SQL 注入的每个变种。Acunetix 完全支持 JavaScript、HTML5 和单页应用程序,因此你可以审计复杂的经过身份验证的应用程序。

基本功能包括:

• 综合视图

• 将扫描仪结果集成到其他平台和工具中

• 根据数据对风险进行优先排序

7. Netsparker网络火花

如果您想要一个模仿网络安全专家工作方式的工具,那非 Netsparker莫属。该工具可识别 Web API 和 Web 应用程序中的漏洞,例如跨站点脚本和 SQL 注入。

特点包括:

• 作为在线服务或 Windows 软件提供

• 对已识别漏洞进行独特验证,证实漏洞是真实的,而非误报

• 无需手动验证,节省时间

8. Intruder

Intruder是完全自动化的扫描程序,可搜索网络安全漏洞、解释发现的风险并帮助解决这些问题。Intruder 承担了漏洞管理中的大部分繁重工作,并提供了 9000 多项安全检查。

其特点包括:

• 识别缺少的补丁、错误配置和常见的 Web 应用程序问题

• 与 Slack、Jira 和主要云提供商集成

• 根据上下文确定结果的优先级

• 主动扫描系统以查找最新漏洞

9. Nmap

Nmap 是一个开源的安全和端口扫描器,也是一个网络探索工具。它适用于单个主机和大型网络。网络安全专家将Nmap 用于网络清单、监控主机和服务正常运行时间,以及管理服务升级计划。

其特点包括:

• 为 Windows、Linux 和 Mac OS X 提供二进制包

• 包含数据传输、重定向和调试工具

• 结果和 GUI 查看器

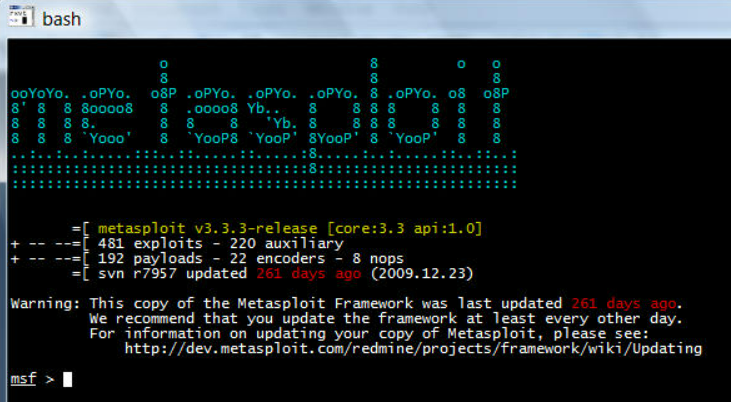

10. Metasploit

Metasploit本身是开源的,但专业版 Metasploit Pro则需要付费购买,有14天的免费试用期。Metasploit 面向渗透测试,网络安全专家可针对远程目标开发和执行漏洞利用代码。

特点包括:

• 跨平台支持

• 是查找安全漏洞的理想选择

• 非常适合创建规避和反取证工具

如何使用网络安全专家软件?

1. 下载并安装您喜欢的网络安全专家软件

2. 安装后启动软件

3. 选择并设置网络安全专家工具的启动选项

4. 探索工具的界面和功能

5. 使用预配置的外部浏览器测试软件

6.使用网络安全专家软件扫描网站或进行渗透测试

结论

随着互联网安全威胁的不断加剧,越来越多的企业,尤其是大企业需要雇佣持有CISSP证书的网络安全专家来保护自己的网站、APP、服务、数据不受侵害,不受破坏。

CISSP(Certification for Information System Security Professional)即信息系统安全专业认证,这一证书代表国际信息系统安全从业人员的权威认证,CISSP认证项目面向从事商业环境安全体系建构、设计、管理或控制的专业人员,对从业人员的技术及知识积累进行测试。

一张CISSP证书是你在IT安全方面技能的证明。网络安全风险投资公司预测,到 2021年,网络安全共有350万个岗位,预计到2024年,全球网络安全市场将达到2823亿美元,并以每年11.1%的速度在增长。

如果你也想成为一名高薪的网络安全专家,你可以参加圣普伦CISSP认证培训课程,获得系统专业的知识,CISSP认证培训课程基于全球认可的信息安全标准来帮助您提升定义IT体系结构以及设计,构建和维护安全的业务环境方便的专业知识,它还涵盖了最佳行业实践,并帮助您备考由ISC举办的CISSP认证考试。

智能推荐

html盒子四个属性,CSS盒子模型由哪四部分组成?-程序员宅基地

文章浏览阅读1.3k次。CSS盒子模型就是在网页设计中经常用到的CSS技术所使用的一种思维模型,指在一个网页文档中,每个元素都被呈现为一个矩形的盒子,描述了元素所占空间的内容。CSS盒子模型由哪四部分组成?盒子模型由元素内容(content)、内边距(padding)、边框(border)和外边距(margin)几个要素组成。可以发现margin、border、padding是CSS属性,因此可以通过这三个属性来控制盒子..._盒子模型四大主要属性

token过期自动续费方案和实现_token过期自动刷新方案-程序员宅基地

文章浏览阅读3.7k次,点赞6次,收藏28次。方案1: 每一次请求都进行重新生成一个新的token【频率过高,性能不好】方案2: 每次登录的时候生成两个token给前端进行返回,一个是用于鉴别用户身份的token,另外一个token则是用于刷新token用的方案3: 登录过后给前端进行返回token并设置了过期时间30分钟,每次请求的时候前端把token存在请求头里面进行发请求,后端接收请求的时候获取请求头出来进行jwt解析判断过期时间是否小于10分钟,如果小于10分钟就生成新的token在responseHearde进行返回即可实现过程:控制器里过_token过期自动刷新方案

搜索引擎使用技巧之高级搜索-程序员宅基地

文章浏览阅读2.9k次。搜索引擎的使用技巧搜索引擎就是帮助我们来方便地查询网上信息的,但是当你输入关键词后,出现了成百上千个查询结果,而且这些结果中并没有多少你想要的东西,面对着一堆信息垃圾,这时你的心情该是如何的沮丧。不要难过,这不是因为搜索引擎没有用,而是由于你没能很好地驾驭它,没有掌握它的使用技巧,才导致这样的后果。每个搜索引擎都有自己的查询方法,你只有熟练的掌握它,才能运用自如。不同的搜索引擎提供的查询方法不完全相同,你要想具体了解,可以到各个网站中去查询,但有一些通用的查询方法,各个搜索引擎基本上都具有,下面就给你_高级搜索

2024性能王者:保时捷Taycan PK 小米汽车SU7,完败?_小米su7和保时捷对比图-程序员宅基地

文章浏览阅读714次,点赞5次,收藏6次。笔者认为小米汽车的加入,一定会像鲶鱼一样,扰动着整个新能源汽车的市场格局,小米首款汽车SU7,一定是极具产品力和性价比的。按照雷总的说法,50万以内没有对手!_小米su7和保时捷对比图

LINUX:Ubuntu安装virtualbox6.0的方法以及/sbin/vboxconfig报错处理(已解决)-程序员宅基地

文章浏览阅读3.3k次。博主从事android开发,宿主机是Ubuntu 16.04系统。因为要用到windows应用,故用virtualBox虚拟了windows 10系统。最新在升级virtualBox6.0遇到官网的deb文件无法安装以及安装过程中出现/sbin/vboxconfig报错的问题。下面记录下正确的安装过程及错误处理方法。1.确认系统版本cat /etc/lsb-release打印如下:DIS..._/sbin/vboxconfig

动手实现编译器(二)——语法分析_sysy文法-程序员宅基地

文章浏览阅读3.9k次,点赞9次,收藏27次。在这一节中,将介绍语法分析器。在上一节的词法分析上实现SysY语言语法分析,来解析类似2 - 15 / 7 + 3 * 8 T_EOF(T_EOF表示终结符)由于SysY语言的语法是递归的,因此可以递归解析它。可以编写如下所示的伪代码:递归解析函数() { 扫描并检查第一个令牌是一个数字。如果不是,则返回错误。 获取下一个单词。 如果到达输入的末尾,则返回结果。 否则,调用递归解析函数()。}抽象语法树为了进行语义分析,我们需要代码来解释识别的输入,或将其转换为另一种格式,例如汇编代_sysy文法

随便推点

mac os (Windows 10也一样)下,opencv imshow 显示的图片无法关闭_mac关闭cv2.imshow-程序员宅基地

文章浏览阅读3.2k次,点赞6次,收藏3次。mac os 下,cv2.imshow 显示的图片无法关闭问题描述:解决方案:问题描述:参考各种博客后,代码如下(图片有显示,但是无法关闭。):img_cv = cv2.imread("image/QQ20210630_0.jpg")cv2.imshow("test", img_cv)cv2.waitKey(0)cv2.destroyAllWindows() 参考:地址三、下载 CNN 模型CNN模型:地址四、测试import cv2detector = cv2.wechat_qrcode_WeChatQRCode("detect.prototxt", "..._detect.prototxt

逻辑漏洞之密码重置_ollydebug案例查找密码-程序员宅基地

文章浏览阅读592次。密码找回验证条件可社工1 只验证帐号是否存在即可修改密码2 只验证帐号与邮箱地址是否匹配即可修改密码3 只验证帐号与手机号是否匹配即可修改密码密码修改页面可预测案例介绍: 问题出现在忘记密码处,可以通过手机找回和邮箱找回密码两种方式获得指定帐户的新密码设置权限进入忘记密码,填写想要获取权限帐号的ID选择邮箱找回获得url:系统已将新密码设置u..._ollydebug案例查找密码

Python OpenCV实例:图像灰度拉伸-程序员宅基地

文章浏览阅读4.2k次,点赞2次,收藏19次。为什么80%的码农都做不了架构师?>>> ..._python cv2拉伸图片

signature=e43282537cb3a3f05d7b7bde177a2fb8,yarn.lock-程序员宅基地

文章浏览阅读2.7k次。# THIS IS AN AUTOGENERATED FILE. DO NOT EDIT THIS FILE DIRECTLY.# yarn lockfile v1"@types/commander@^2.11.0":version "2.12.2"resolved "http://registry.npm.taobao.org/@types/commander/download/@types/c..._ext:open_ulive:author_id=3e6594d3111d462aa5635434168cec57&from=401&creativeid=101242568&campaignid=1428248826&groupid=121822292&uctrackid=czo4oda1ndawndq5mda5ody2njczo2m6mtaxmjqynty4o2q6zg1wxy0xnti5ndy5mtm5nti1njmzntywo3a6agm

容器为王的时代-程序员宅基地

文章浏览阅读404次。2019年,我们预测在企业应用程序开发方面,将会出现一个重大转折,应用运行环境将从传统的虚拟机(VM)转向容器和Kubernetes容器编排。确切的讲,我们预测包括如下几..._容器 中国时代