论文笔记:Towards accurate multi-person pose estimation in the wild(G-RMI)-程序员宅基地

技术标签: G-RMI 基于 OKS 的非最大抑制 姿态估计 Pose Rescoring 多人姿态估计 人体姿态估计

1、摘要

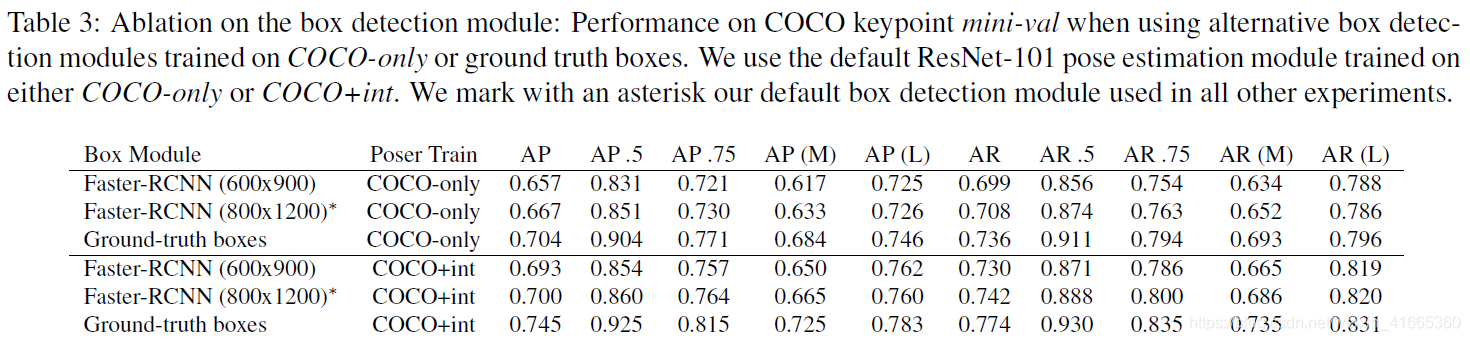

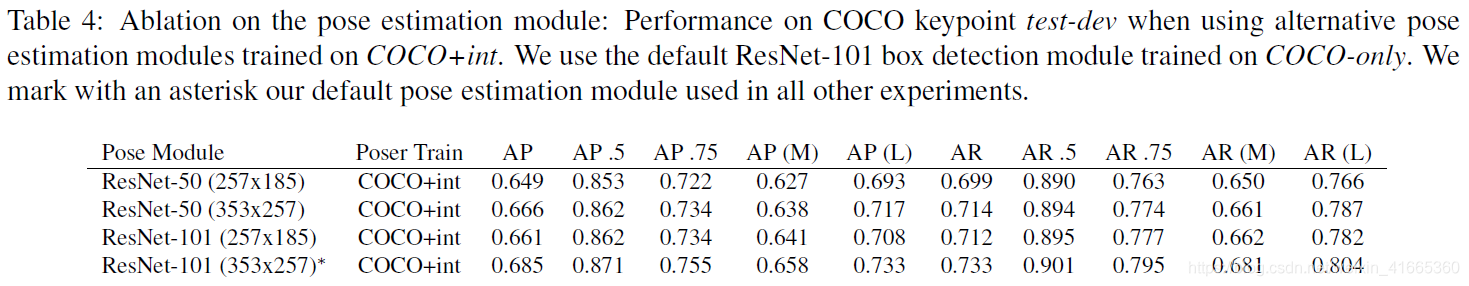

作者提出了新的自顶向下的多人姿态估计方法。首先使用 F a s t e r R C N N Faster~RCNN Faster RCNN 预测可能包含人体目标的边界框的位置和大小。然后估计每个提议边界框可能包含的关键点。使用全卷积 R e s N e t ResNet ResNet 预测每个关键点的密度热图和偏移量。为了合并输出,作者引入了一种新的聚合过程来获得高度定位的关键点预测。作者还使用了一种新形式的基于关键点的非最大值抑制,而不是更粗糙的框级非最大抑制,以及一种新形式的基于关键点的置信度得分估计,而不是框级得分。

2、方法

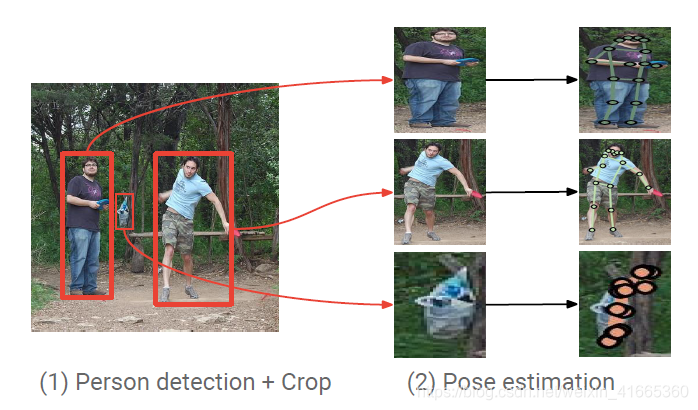

如图 1 1 1 所示为算法处理过程。

图 1 1 1 首先使用 F a s t e r R C N N Faster~RCNN Faster RCNN 检测人体目标,然后裁剪相应目标图像块,使用姿态估计器定位关键点,并且对相应提议重新打分。

2.1、人体检测

使用空洞卷积替代的 R e s N e t − 101 ResNet-101 ResNet−101 作为 F a s t e r R C N N Faster~RCNN Faster RCNN 检测器网络主骨,输出步长等于 8 8 8 像素。

2.2、姿态估计

姿态估计器在给定人体边界框的基础上预测 17 17 17 个人体关键点。对于每个空间位置,首先分类它是否在每个关键点附近(称之为“热图”),然后预测二维局部偏移向量,以获得相应关键点位置的更精确估计。

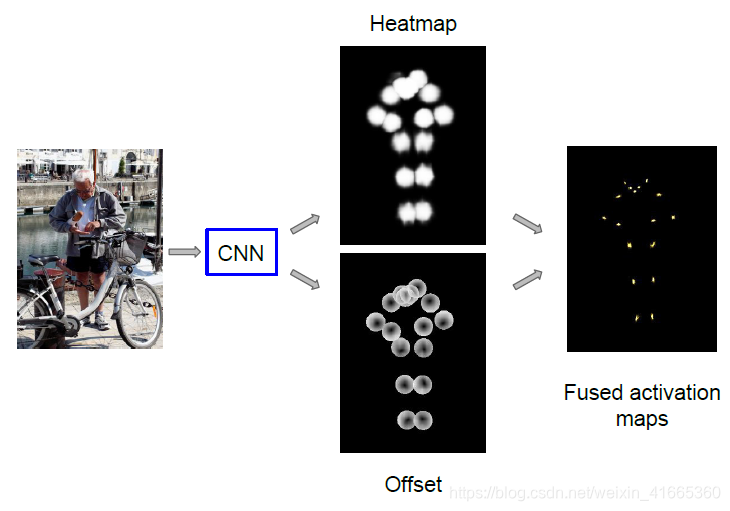

如图 2 2 2 所示,每个关键点对应 3 3 3 个输出通道。

图 2 2 2:网络目标输出。左和中:左肘关键点热图目标。右:偏移场 L 2 L2 L2 幅度(以灰度显示)和二维偏移向量以红色显示。

图像裁剪:首先通过扩展人体检测器返回的盒子的高度或宽度,使所有盒子具有相同的固定纵横比,而不扭曲图像纵横比。然后进一步扩大框来包含图像上下文:评估时缩放因子等于 1.25 1.25 1.25,训练时,缩放因子在 1.0 1.0 1.0 到 1.5 1.5 1.5 之间。之后将图像高度调整为 353 353 353,图像宽度调整为 257 257 257。纵横比为 353 / 257 = 1.37 353/257=1.37 353/257=1.37。

热图和偏移预测:使用全卷积的 R e s N e t − 101 ResNet-101 ResNet−101 产生热图(每个关键点一个通道)和偏移(每个关键点两个通道, x x x 和 y y y),一共 3 K 3K 3K 个通道, K = 17 K=17 K=17 为关键点数量。使用空洞卷积产生 3 K 3K 3K 个预测,输出步长为 8 8 8 像素,并使用双线性插值上采样至 353 × 257 353\times257 353×257。

若第 k k k 个关键点定位于 x i x_i xi, f k ( x i ) = 1 f_{k}\left(x_{i}\right)=1 fk(xi)=1,否则为 0 0 0。对每个位置 x i x_i xi 每个关键点 k k k,计算概率 h k ( x i ) = 1 h_{k}\left(x_{i}\right)=1 hk(xi)=1,如果 ∣ ∣ x i − l k ∣ ∣ ≤ R | | x_{i}-l_{k}| | \leq R ∣∣xi−lk∣∣≤R,即,到第 k k k 个关键点的位置 l k l_k lk 在半径为 R R R 的盘内。生成 K K K 个这样的热图,为每个位置和关键点独立解决二分类问题。

除了热图,为每个位置 i i i 和每个关键点 k k k 生成 2 − D 2-D 2−D 偏移向量。 F k ( x i ) = l k − x i F_k(x_i)=l_k-x_i Fk(xi)=lk−xi。一共生成 k k k 个这样的向量场,分别为每个位置和关键点求解回归问题。

生成热图和偏移场后,将两者结合生成高度局部化激活图 f k ( x i ) f_k(x_i) fk(xi):

(1) f k ( x i ) = ∑ j 1 π R 2 G ( x j + F k ( x j ) − x i ) h k ( x j ) f_{k}\left(x_{i}\right)=\sum_{j} \frac{1}{\pi R^{2}} G\left(x_{j}+F_{k}\left(x_{j}\right)-x_{i}\right) h_{k}\left(x_{j}\right)\tag1 fk(xi)=j∑πR21G(xj+Fk(xj)−xi)hk(xj)(1)

其中, G ( ) G() G() 为双线性插值核。这是霍夫投票的形式:图像裁剪网格中的每个点 j j j 投下一张投票,并对每个关键点的位置进行估计,投票由它在相应关键点的影响盘中的概率加权得到。归一化因子等于盘面积,并确保如果热图和偏移是完美的,那么 f k ( x i ) f_k(x_i) fk(xi) 将是以第 k k k 个关键点的位置为中心的单位质量的 δ \delta δ 函数。

该过程如图 3 3 3 所示。

图 3 3 3 预测每个关键点附近的盘状热图和盘内精确关键点的偏移场幅值

训练:使用两个卷积输出头,一个输出 s i g m o i d sigmoid sigmoid 函数产生概率热图 h k ( x i ) h_k(x_i) hk(xi)。训练目标是 0 0 0 和 1 1 1 组成的热图。相应的损失函数 L h ( θ ) L_h(\theta) Lh(θ) 分别是每个位置和关键点的 l o g i s t i c logistic logistic 损失之和。为加速训练,在 R e s N e t ResNet ResNet 第 50 50 50 层添加中间监督。

偏移损失为:

(2) L o ( θ ) = ∑ k = 1 : K ∑ i : ∥ l k − x i ∥ ≤ R H ( ∥ F k ( x i ) − ( l k − x i ) ∥ ) L_{o}(\theta)=\sum_{k=1 : K} \sum_{i :\left\|l_{k}-x_{i}\right\| \leq R} H\left(\left\|F_{k}\left(x_{i}\right)-\left(l_{k}-x_{i}\right)\right\|\right)\tag2 Lo(θ)=k=1:K∑i:∥lk−xi∥≤R∑H(∥Fk(xi)−(lk−xi)∥)(2)

其中, H ( u ) H(u) H(u) 为 H u b e r Huber Huber 鲁棒损失, l k l_k lk 为第 k k k 个关键点位置,仅计算每个关键点半径 R R R 的盘内的位置 x i x_i xi 的损失。最终损失函数为:

(3) L ( θ ) = λ h L h ( θ ) + λ o L o ( θ ) L(\theta)=\lambda_{h} L_{h}(\theta)+\lambda_{o} L_{o}(\theta)\tag3 L(θ)=λhLh(θ)+λoLo(θ)(3)

其中, λ h = 4 \lambda_h=4 λh=4, λ o = 1 \lambda_o=1 λo=1。计算一个 m i n i b a t c h minibatch minibatch 中所有图像的损失和,然后随机梯度下降。

模型训练中的一个重要考虑是,在热图损失的计算中,如何处理图像裁剪中存在多人的情况。当计算中间层的热图损失时,作者排除了背景人关键点周围盘中的贡献。当计算最后一层的热图损失时,我们只将前景人关键点周围盘内视为正的,而将其他一切视为负的,这迫使模型正确预测框中央人物的关键点。

姿态重打分:测试时,将模型用于每个图像裁剪,而不是仅依赖人检测器置信度。考虑每个关键点置信度。最大化位置,平均化关键点产生最终实例级姿态检测分数。

(4) score ( I ) = 1 K ∑ k = 1 K max x i f k ( x i ) \operatorname{score}(\mathcal{I})=\frac{1}{K} \sum_{k=1}^{K} \max _{x_{i}} f_{k}\left(x_{i}\right)\tag4 score(I)=K1k=1∑Kximaxfk(xi)(4)

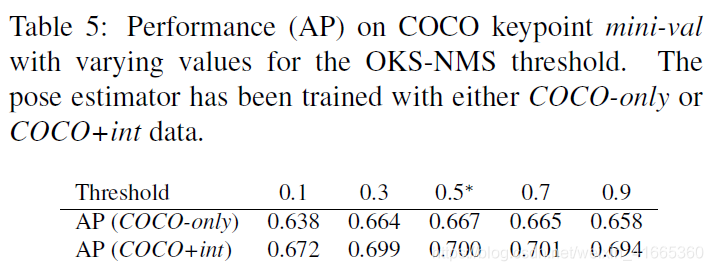

基于 OKS 的非最大抑制:使用目标关键点相似度来度量两个候选姿态检测是否重叠。姿态估计器输出处的更精细的 O K S − N M S OKS-NMS OKS−NMS 更适合于确定两个候选检测是对应于 F P FP FP (同一个人的双重检测)还是 T P TP TP(两个人彼此非常接近)。

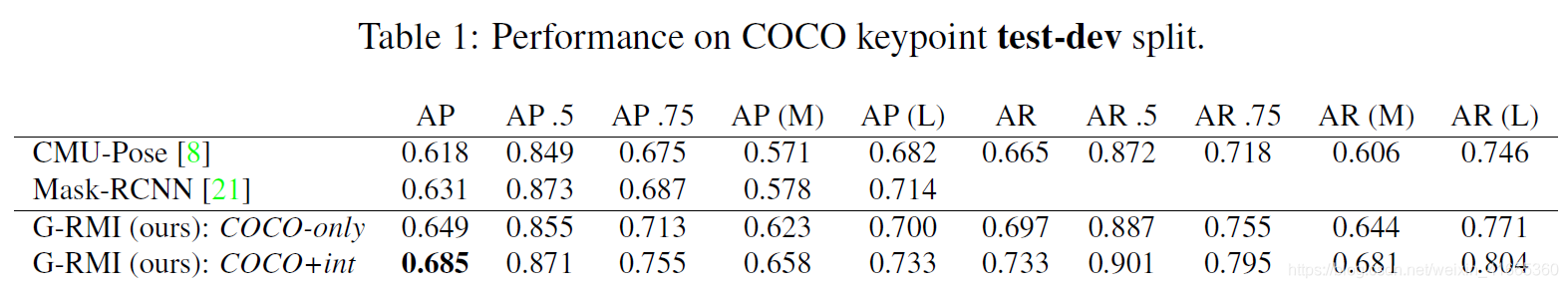

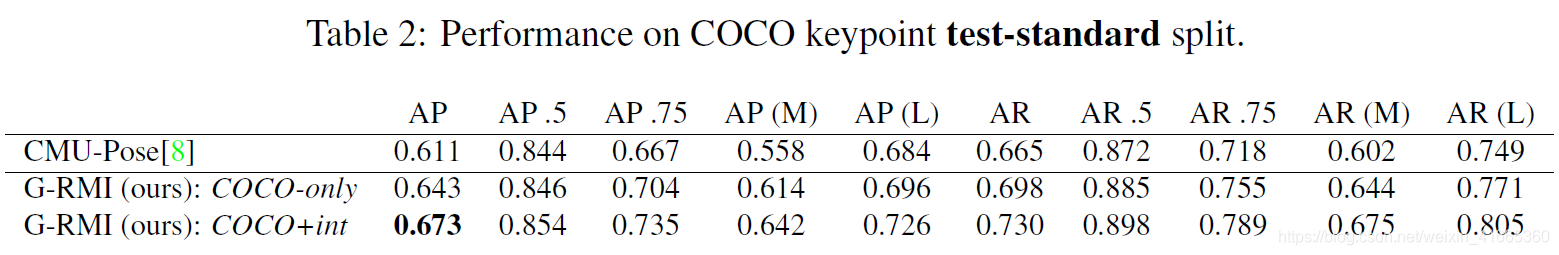

3、实验

4、总结

- 热图和偏移场生成方法

- 姿态重打分

- 基于 OKS 的非最大抑制

智能推荐

攻防世界_难度8_happy_puzzle_攻防世界困难模式攻略图文-程序员宅基地

文章浏览阅读645次。这个肯定是末尾的IDAT了,因为IDAT必须要满了才会开始一下个IDAT,这个明显就是末尾的IDAT了。,对应下面的create_head()代码。,对应下面的create_tail()代码。不要考虑爆破,我已经试了一下,太多情况了。题目来源:UNCTF。_攻防世界困难模式攻略图文

达梦数据库的导出(备份)、导入_达梦数据库导入导出-程序员宅基地

文章浏览阅读2.9k次,点赞3次,收藏10次。偶尔会用到,记录、分享。1. 数据库导出1.1 切换到dmdba用户su - dmdba1.2 进入达梦数据库安装路径的bin目录,执行导库操作 导出语句:./dexp cwy_init/[email protected]:5236 file=cwy_init.dmp log=cwy_init_exp.log 注释: cwy_init/init_123..._达梦数据库导入导出

js引入kindeditor富文本编辑器的使用_kindeditor.js-程序员宅基地

文章浏览阅读1.9k次。1. 在官网上下载KindEditor文件,可以删掉不需要要到的jsp,asp,asp.net和php文件夹。接着把文件夹放到项目文件目录下。2. 修改html文件,在页面引入js文件:<script type="text/javascript" src="./kindeditor/kindeditor-all.js"></script><script type="text/javascript" src="./kindeditor/lang/zh-CN.js"_kindeditor.js

STM32学习过程记录11——基于STM32G431CBU6硬件SPI+DMA的高效WS2812B控制方法-程序员宅基地

文章浏览阅读2.3k次,点赞6次,收藏14次。SPI的详情简介不必赘述。假设我们通过SPI发送0xAA,我们的数据线就会变为10101010,通过修改不同的内容,即可修改SPI中0和1的持续时间。比如0xF0即为前半周期为高电平,后半周期为低电平的状态。在SPI的通信模式中,CPHA配置会影响该实验,下图展示了不同采样位置的SPI时序图[1]。CPOL = 0,CPHA = 1:CLK空闲状态 = 低电平,数据在下降沿采样,并在上升沿移出CPOL = 0,CPHA = 0:CLK空闲状态 = 低电平,数据在上升沿采样,并在下降沿移出。_stm32g431cbu6

计算机网络-数据链路层_接收方收到链路层数据后,使用crc检验后,余数为0,说明链路层的传输时可靠传输-程序员宅基地

文章浏览阅读1.2k次,点赞2次,收藏8次。数据链路层习题自测问题1.数据链路(即逻辑链路)与链路(即物理链路)有何区别?“电路接通了”与”数据链路接通了”的区别何在?2.数据链路层中的链路控制包括哪些功能?试讨论数据链路层做成可靠的链路层有哪些优点和缺点。3.网络适配器的作用是什么?网络适配器工作在哪一层?4.数据链路层的三个基本问题(帧定界、透明传输和差错检测)为什么都必须加以解决?5.如果在数据链路层不进行帧定界,会发生什么问题?6.PPP协议的主要特点是什么?为什么PPP不使用帧的编号?PPP适用于什么情况?为什么PPP协议不_接收方收到链路层数据后,使用crc检验后,余数为0,说明链路层的传输时可靠传输

软件测试工程师移民加拿大_无证移民,未受过软件工程师的教育(第1部分)-程序员宅基地

文章浏览阅读587次。软件测试工程师移民加拿大 无证移民,未受过软件工程师的教育(第1部分) (Undocumented Immigrant With No Education to Software Engineer(Part 1))Before I start, I want you to please bear with me on the way I write, I have very little gen...

随便推点

Thinkpad X250 secure boot failed 启动失败问题解决_安装完系统提示secureboot failure-程序员宅基地

文章浏览阅读304次。Thinkpad X250笔记本电脑,装的是FreeBSD,进入BIOS修改虚拟化配置(其后可能是误设置了安全开机),保存退出后系统无法启动,显示:secure boot failed ,把自己惊出一身冷汗,因为这台笔记本刚好还没开始做备份.....根据错误提示,到bios里面去找相关配置,在Security里面找到了Secure Boot选项,发现果然被设置为Enabled,将其修改为Disabled ,再开机,终于正常启动了。_安装完系统提示secureboot failure

C++如何做字符串分割(5种方法)_c++ 字符串分割-程序员宅基地

文章浏览阅读10w+次,点赞93次,收藏352次。1、用strtok函数进行字符串分割原型: char *strtok(char *str, const char *delim);功能:分解字符串为一组字符串。参数说明:str为要分解的字符串,delim为分隔符字符串。返回值:从str开头开始的一个个被分割的串。当没有被分割的串时则返回NULL。其它:strtok函数线程不安全,可以使用strtok_r替代。示例://借助strtok实现split#include <string.h>#include <stdio.h&_c++ 字符串分割

2013第四届蓝桥杯 C/C++本科A组 真题答案解析_2013年第四届c a组蓝桥杯省赛真题解答-程序员宅基地

文章浏览阅读2.3k次。1 .高斯日记 大数学家高斯有个好习惯:无论如何都要记日记。他的日记有个与众不同的地方,他从不注明年月日,而是用一个整数代替,比如:4210后来人们知道,那个整数就是日期,它表示那一天是高斯出生后的第几天。这或许也是个好习惯,它时时刻刻提醒着主人:日子又过去一天,还有多少时光可以用于浪费呢?高斯出生于:1777年4月30日。在高斯发现的一个重要定理的日记_2013年第四届c a组蓝桥杯省赛真题解答

基于供需算法优化的核极限学习机(KELM)分类算法-程序员宅基地

文章浏览阅读851次,点赞17次,收藏22次。摘要:本文利用供需算法对核极限学习机(KELM)进行优化,并用于分类。

metasploitable2渗透测试_metasploitable2怎么进入-程序员宅基地

文章浏览阅读1.1k次。一、系统弱密码登录1、在kali上执行命令行telnet 192.168.26.1292、Login和password都输入msfadmin3、登录成功,进入系统4、测试如下:二、MySQL弱密码登录:1、在kali上执行mysql –h 192.168.26.129 –u root2、登录成功,进入MySQL系统3、测试效果:三、PostgreSQL弱密码登录1、在Kali上执行psql -h 192.168.26.129 –U post..._metasploitable2怎么进入

Python学习之路:从入门到精通的指南_python人工智能开发从入门到精通pdf-程序员宅基地

文章浏览阅读257次。本文将为初学者提供Python学习的详细指南,从Python的历史、基础语法和数据类型到面向对象编程、模块和库的使用。通过本文,您将能够掌握Python编程的核心概念,为今后的编程学习和实践打下坚实基础。_python人工智能开发从入门到精通pdf