”安全漏洞“ 的搜索结果

JavaScript 常见安全漏洞和自动化检测技术 投稿:mrr 字体:[增加 减小] 类型:转载 时间:2015-08-21 我要评论 js安全漏洞目前存在较大的技术难题,本文结合案例给大家详解JavaScript 常见安全漏洞和自动化...

步骤1:进入opensslg官网下载对应安装包(例如1.1.1i稳定版) openssl官网:... ... 步骤2:指定安装路径 ./config --prefix=/usr/local/openssl ...步骤3:备份替换当前系统的旧版本 open..

游戏逻辑漏洞与游戏网络交互关系密切,如果游戏绝大部分逻辑于服务器实现,客户端只是同步结果,则此类型的游戏逻辑安全性较好,能够实现的游戏逻辑漏洞较少。如果游戏逻辑于客户端实现,则该游戏能够实现很多逻辑...

使用AppScan扫描出来安全漏洞中,出现修改referer,但是仍然可以获取请求结果,出现CSRF安全漏洞提示,修改方法如下: 防法1. 修改nginx配置文件: location /auth { valid_referers none blocked 10.100.13.55 10....

三个安全漏洞问题为scp相关问题,出现在openssh-client。 解决办法: 目前发现成功解决该问题的方式是在openssh官网中找到,官网于4月26日发布最新OpenSSH 8.0版本中提到: 原引:...

如果你了解JavaScript或者PHP等,那么你一定对eval()所有了解。如果你并没有接触过也没关系,eva()l函数的使用非常简单。 >>> eval("1+1==2") #进行判断 True >>... eval("'a'+'b'") #字符连接 ......

1)安全漏洞研究与挖掘 由高技术水平的黑客与渗透测试师开展,主要利用源代码审核(白盒测试)、逆向工程(灰盒测试)、Fuzz测试(黑盒测试)等方法,挖掘出目标系统中存在的可被利用的安全漏洞 2)渗透代码开发与...

如果修复这两个漏洞需要升级openssh到8.1(而且我还没有升级openssl),反正我升级到8.0还是有一个漏洞没有被关闭。 查看了很多大佬的博客后,一直不敢升级,后来漏洞实在需要填补,就只能硬着头皮在测试环境中...

## 记录一次漏洞修复,openssh安全漏洞(CVE-2017-15906)以及openssh用户枚举漏洞(CVE-2018-15919)内网openssh升级过程。 在工作中偶然发现我的服务器两个漏洞,openssh安全漏洞(CVE-2017-15906)以及openssh...

公司一次常规安全扫描提出了jquery版本漏洞问题: 1.x系列版本等于或低于1.12的jQuery,和2.x系列版本等于或低于2.2的jQuery,过滤用户输入数据所使用的正则表达式存在缺陷,可能导致LOCATION.HASH跨站漏洞。(漏洞...

基于漏洞数据库的扫描:这种扫描技术使用预定义的漏洞数据库,其中包含各种已知的漏洞和安全威胁的信息。基于源代码的扫描:这种扫描技术是通过对目标系统中的源代码进行静态分析,以发现...网络安全漏洞扫描的作用是。

漏洞危害:该漏洞是通过版本号探测的,可能存在误报Apache HTTP Server是一款开源的流行的HTTPD服务程序.当处理包含大量Ranges头的HTTP请求时,ByteRange过滤器存在一个错误,攻击者可以向服务器发送特制HTTP请求,...

常见10中安全漏洞(OWAPS TOP 10)1、注入把一些包含攻击代码当做命令或者查询语句发送给解释器,通常能在SQL查询、LDAP查询、OS命令、程序参数等中出现。危害:数据丢失、破坏、甚至完全接管主机2、失效的身份认证...

OWASP 免费试用AppScan Standard IBM Security AppScan Standard可帮助您检测和纠正... 开放式Web应用程序安全项目(OWASP)是一个致力于增强Web应用程序安全性的国际组织。 作为其使命的一部分,OWASP赞助了众...

目前maven的官方仓库中jackson-databind的2.8.11版本的安全版本最新为2.8.11.5且更新时间为2020年。 当使用到ObjectMapper时还需引入如下两个依赖: <dependency> <groupId>org.codehaus.jackson<...

zabbix的安全一般分为以下的几种: 1,zabbix配置不当导致的安全事件 zabbix服务端的权限非常高,很多黑客可以通过zabbix的服务端对被监控服务器进行渗透攻击,所以,...3,zabbix低版本的注入漏洞,通过该注...

什么是网站安全漏洞,安全漏洞的8个一般表现,28个常见的产生的原因和对应的解决办法

互联网蓬勃发展的同时,也带来巨大的安全隐患,从阿里巴巴发布的《2015移动安全漏洞年报》统计数据,一起来看下2015年业界的风险态势

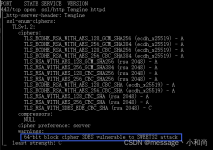

OpenSSH 安全漏洞(CVE-2017-15906) OpenSSH 用户枚举漏洞(CVE-2018-15473)【原理扫描】 OpenSSH 用户枚举漏洞(CVE-2018-15919) OpenSSH CBC模式信息泄露漏洞(CVE-2008-5161)【原理扫描】 修复:不知道...

因输出值转义不完全引发的安全漏洞

标签: 攻击

因输出值转义不完全引发的安全漏洞: 1、跨站脚本攻击(是指通过存在安全漏洞的Web网站注册用户的浏览器内运行非法的HTML标签或JavaScript进行的一种攻击。) 2、SQL注入攻击(是指针对Web应用使用的数据库,通过...

物理路径泄露 物理路径泄露一般是由于Web服务器处理用户请求出错导致的,如通过提交一个超长的请求,或者是某个精心构造的特殊请求,或是请求一个Web服务器上不存在的文件。...面。 目录遍历 ...

最近大数据有3个集群都出现问题: 现象: 1、黑客注入脚本,以hadoop-yarn用户疯狂提交 2、署名用户为yarn的进程疯狂占用CPU,整个集群CPU跑慢 ...3、运维安全管理,端口号管理(8088这个端口特别关照) ...

第一章 SQL注入漏洞 第一节 漏洞介绍 概述:SQL注入攻击包括通过输入数据从客户端插入或“注入”SQL查询到应用程序。一个成功的SQL注入攻击可以从 数据库中获取敏感数据、修改数据库数据(插入/更新/删除)、执行...

推荐文章

- python彩色蟒蛇绘制代码_Python中用绘图库绘制一条蟒蛇-程序员宅基地

- maven-3.6.3更换国内源_maven3.6 镜像-程序员宅基地

- [angularJS]ng-hide|ng-show切换-程序员宅基地

- gitee+picgo 上传图片失败 显示404 project not found 的解决。-程序员宅基地

- 《李沐:动手学深度学习v2 pytorch版》第3章:线性神经网络(3.1-3.3线性回归)-程序员宅基地

- 正则化解决过拟合_添加正则化后的神经网络拟合值变成一条直线怎么办?怎么解...-程序员宅基地

- 2020世界物联网博览会_2020年10月1日以后是物联网还是互联网-程序员宅基地

- plane_communication.py可能就是XTDrone的关键程序,就像普罗米修斯的command_to_mavros.h ,和GAAS的px4_mavros_run.py几乎一样_construct_target(self, x, y, z, yaw, yaw_rate = 1)-程序员宅基地

- Java知识点总结(一)_java类图翻译 +setname(name:steing):void-程序员宅基地

- java启动监听器报错_初识 Java-监听器-程序员宅基地