”恶意代码分析“ 的搜索结果

恶意代码的分析及防治

恶意代码:也称恶意软件,在大多数计算机入侵事件中都扮演了重要角色。任何以某种方式来对用户、计算机或网络造成破坏的软件,都可以被认为是恶意代码,包括计算机病毒、木马...恶意代码分析是一种解剖恶意代码的艺术。

恶意代码(malicious code)是一种程序,它通过把代码在不被察觉的情况下镶嵌到另一段程序中,从而达到破坏被感染电脑数据、运行具有入侵性或破坏性的程序、破坏被感染电脑 数据的安全性和完整性的目的。恶意程序...

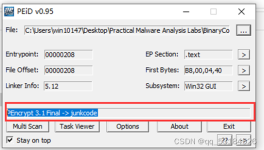

在免杀原理中我们总结出了恶意代码常用的一些障眼法,在上述两个环节中,我们分别使用了比对特征库,以及对其一些设计上的行为功能进行了分析,接下来,我们使用工具PEID对一些加壳的恶意代码进行壳分析。...

学习恶意代码分析,从官方下载的《恶意代码分析实战》课后实验样本。

恶意代码分析实战课后练习题

恶意代码分析实战 课后练习配套完整文件。

本书是一本内容全面的恶意代码分析技术指南,其内容兼顾理论,重在实践,从不同方面为读者讲解恶意代码分析的实用技术方法。 本书分为21章,覆盖恶意代码行为、恶意代码静态分析方法、恶意代码动态分析方法、恶意...

本书一方面从内容上更侧重于恶意代码分析技术与实践方法,而非各类恶意代码的原理技术与检测对抗方法;另一方面更加侧重实用性,能够引导读者们在实际恶意代码样本分析过程中使用书籍中所介绍的各种分析技术、工具和...

Android恶意代码分析

标签: 代码分析

通过对本书的阅读,了解一定的相关分析能力,对于Android的开发会有一定的帮助

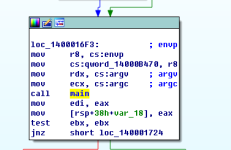

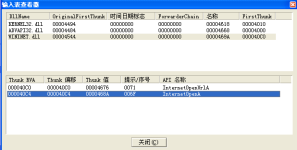

恶意代码分析实战 Lab05-01.dll IDA Pro 21道题详细分析

《恶意代码分析实战》是业内公认的迄今为止优秀的一本恶意代码分析指南,《恶意代码分析实战》也是每一位恶意代码分析师都必须作为指导手册珍藏的案头必备。 《恶意代码分析实战》既是一本教材,也是一本动手实践的...

Android恶意代码分析.doc

恶意代码分析实战电子书是网络维护工程师必读的一般书籍,该书籍主要讲解了恶意代码的分析技术、判断恶意代码的方法,恶意代码的特征、数据加密技术,让您可以连接网络上的恶意代码来源,增加自己的网络防护知识;...

很好的一本分析恶意代码的书籍,推荐所有逆向工程爱好者阅读!

恶意代码分析实战 - 英文版

标签: 恶意代码

恶意代码分析实战 - 英文版作者:Michael Sikorski(迈克尔.斯科尔斯基), Andrew Honig(安德鲁.哈尼克)

本文件包含南开大学《恶意代码分析与防治技术》课程学期的所有实验报告、实验样本及部分必要的工具,实验报告内容仅供参考。 实验内容除Lab2为补充的Yara规则实验外,其它均为课本《恶意代码恶意代码分析实战》中...

恶意代码分析实战的课后资料,如果有兴趣的同学可以下载,然后通过7z解压,

《恶意代码分析实战》原书配套课后练习程序。《恶意代码分析实战》原书配套课后练习程序。

《恶意代码分析实战》是2014年4月电子工业出版社出版的图书,作者是Michael Sikorski / Andrew Honig

本书一方面从内容上更侧重于恶意代码分析技术与实践方法,而非各类恶意代码的原理技术与检测对抗方法;另一方面更加侧重实用性,能够引导读者们在实际恶意代码样本分析过程中使用书籍中所介绍的各种分析技术、工具和...

这是由Michael Sikorski与Andrew Honig编写的《恶意代码分析实战》课后的配套练习题。本书具有极强的实战性,可以说是每一位恶意代码分析师人手必备的经典。特别是每一章后面的配套练习,都是作者以自己的实战经验,...

Cuckoo Sandbox 是领先的开源自动化恶意软件分析系统。该软件支持与开源的入侵检测系统相结合,在还原文件之后调用动态扫描引擎,用于分析未知恶意...本资源主要是从代码层次角度分析沙箱Cuckoo代码的调用处置过程。

恶意代码分析用基本工具

标签: 恶意代码分析 工具

包括有PEview、procexp、strings.exe、Tcpview.exe、WinMD5.exe、Dbgview.exe、PEID、Resoure_Hacker、DEPENDS.exe等工具,无需安装,直接使用

推荐文章

- vuex中state对象会数组中的值更新后getters没有监听到state数据的改变的问题state数据跟新页面不刷新问题_vue对象数组改变元素没有getter-程序员宅基地

- 《Centos7——手动部署prometheus》_prometheus centos7-程序员宅基地

- iOS 数据保存几种方式总结_苹果ld都会保留那些数据-程序员宅基地

- quartus生成qdb文件_quartus 生成qxp和vqm文件的方法-程序员宅基地

- Servlet学习笔记3,及回忆。_attributeadded(servletrequestattributeevent ev)方法的-程序员宅基地

- cv::putText详解-程序员宅基地

- tomcat优化_tomcat ajp端口干嘛用的 关闭会怎么样-程序员宅基地

- (UVA)11916 Emoogle Grid-程序员宅基地

- 指针_定义一个指针变量他的值是多少-程序员宅基地

- 《Java基础——异常的捕获与抛出》_java捕获异常和抛出异常-程序员宅基地