对应我的博文《网络空间安全 恶意流量和恶意代码 结合Wireshark初步分析(二)》 博文的地址:https://angxiao.blog.csdn.net/article/details/120307285

”恶意代码分析“ 的搜索结果

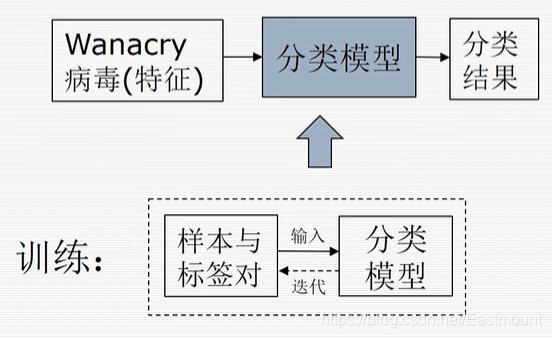

论文 有关用机器学习算法进行恶意代码检测。分别针对静态、动态这 2 种分析 模式下的检测方案进行了讨论,涵盖了恶意代码样本采集、特征提取与选择、机器学习算法分类模型的建立等要点。对机器学习算法下恶意代码...

本文将从以下几个方面介绍如何确保防火墙上配置有适当的恶意代码拦截(Malware interception)功能并对其进行有效管理:风险评估、防护体系结构选择以及持续监控与优化等;旨在提高企业对内部网络的防御能力及保障...

近日,谷歌日前宣布发起网络安全人工智能防御计划,旨在利用人工智能技术提升网络安全水平,扭转困扰网络安全行业的“防守困境”。

恶意代码简介 ## 1.1 什么是恶意代码? 恶意代码指的是一种恶意软件,它的目的是在未经用户授权的情况下,对计算机系统造成破坏、盗取数据或者进行其他危害性操作的程序或脚本。恶意代码可以偷偷安装在系统中,...

恶意代码(Malicious code)或者叫恶意软件Malware(Malicious Software)具有如下共同特征:(1) 恶意的目的(2) 本身是程序(3) 通过执行发生作用有些恶作剧程序或者游戏程序不能看作是恶意代码。对滤过性病毒...

QQ 1274510382 Wechat JNZ_aming 商业联盟 QQ群538250800 技术搞事 QQ群599020441 解决方案 QQ群152889761 加入我们 QQ群649347320 共享学习 QQ群674240731 纪年科技aming 网络安全 ,深度学习,嵌入式,机器强化,生物...

对MS08067的老师来说,教学的完成不是停歇点,而是不断更新的起点,我们致力于不断提高教学和服务,只为学员提供更优质的学习体验~今天,MS08067的课程又双升级了,这次升级对象是恶意代码分析和红队免杀实战。...

# 1. 信息安全概论 ## 1.1 信息安全的定义与背景 在现代社会中,信息安全已成为一个重要的话题。信息安全是指保护信息系统和数据免受未经授权的访问、使用、披露、破坏、干扰和篡改的一系列措施和技术。...

为结束IE浏览器中不停打开的网易主页,通过选中“进程”选项卡,选中“IEXPLORE.EXE”,点击“结束进程”。为结束IE浏览器中不停打开的网易主页,通过选中“进程”选项卡,选中“IEXPLORE.EXE”,点击“结束进程”。...

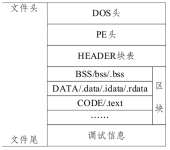

本书是一本内容全面的恶意代码分析技术指南,其内容兼顾理论,重在实践,从不同方面为读者讲解恶意代码分析的实用技术方法。 本书分为21章,覆盖恶意代码行为、恶意代码静态分析方法、恶意代码动态分析方法、恶意...

恶意软件分析与溯源技术解析

标签: 安全技术

恶意软件(Malware)是指那些具有恶意意图、足以对计算机系统造成危害的软件程序。恶意软件的种类繁多,包括病毒、蠕虫、木马、间谍软件等。在网络安全领域,恶意软件一直是重要的研究对象之一。 ## 1.1 恶意软件的...

恶意代码或恶意软件主要是指以危害信息的安全等不良意图为目的的程序,它们一般潜伏在受害计算机系统中实施破坏或窃取信息。

基于Android平台的恶意代码行为分析研究.pdf

QQ 1274510382 Wechat JNZ_aming 商业联盟 QQ群538250800 技术搞事 QQ群599020441 解决方案 QQ群152889761 加入我们 QQ群649347320 共享学习 QQ群674240731 纪年科技aming 网络安全 ,深度学习,嵌入式,机器强化,生物...

这篇文章将介绍由广东省智能信息处理重点实验室发布的一项研究成果——借助大语言模型GPT-4辅助恶意代码动态分析。该研究首次将大语言模型和提示工程技术应用于恶意代码检测,并且相较于以往工作,该研究所提方法在...

Web网页恶意代码的分析与防治.pdf

第7章 恶意代码分析与防治内容提要◎ 恶意代码的发展史和恶意代码长期存在的原因◎ 恶意代码实现机理、定义以及攻击方法◎ 恶意代码生存技术、隐藏技术,介绍网络蠕虫的定义以及结构◎ 恶意代码防范方法:基于主机的...

恶意代码的分析,防治,恶意代码分析与防治。

随着Web技术的发展,网站与用户交互的方式越来越丰富,这 就导致了用户在网站上的隐私或者资料容易被不法分子截获或者窃 取。其中,由于JavaScript可以与后台通信,...2)通过对恶意代码进行类别分类,我们提出了基于深

课时名称课时知识点其它恶意代码分析与防护讲解了逻辑炸弹,陷门,细菌,间谍软件以及恶意代码防护主要技术指标。

恶意代码变种给信息系统安全造成了巨大威胁, 为有效检测变种恶意代码, 通过动态监控、解析系统调用及参数, 将不同对象操作关联到同一对象, 构建对象状态变迁图, 然后对状态变迁图进行抗混淆处理, 获取具有一定抗干扰...

推荐文章

- 机器学习之超参数优化 - 网格优化方法(随机网格搜索)_网格搜索参数优化-程序员宅基地

- Lumina网络进入SDN市场-程序员宅基地

- python引用传递的区别_php传值引用的区别-程序员宅基地

- 《TCP/IP详解 卷2》 笔记: 简介_tcpip详解卷二有必要看吗-程序员宅基地

- 饺子播放器Jzvd使用过程中遇到的问题汇总-程序员宅基地

- python- flask current_app详解,与 current_app._get_current_object()的区别以及异步发送邮件实例-程序员宅基地

- 堪比ps的mac修图软件 Pixelmator Pro 2.0.6中文版 支持Silicon M1_pixelmator堆栈-程序员宅基地

- 「USACO2015」 最大流 - 树上差分_usaco 差分-程序员宅基地

- Leetcode #315: 计算右侧小于当前元素的个数_找元素右边比他小的数字-程序员宅基地

- HTTP图解读书笔记(第六章 HTTP首部)响应首部字段_web响应的首部内容-程序员宅基地