第12章 隐蔽的恶意代码启动 1.启动器 启动器是一种设置自身或其他恶意代码片段以达到即使或将来秘密运行的恶意代码。 启动器的目的是安装一些东西,以使恶意行为对用户隐蔽。 启动器经常包含它要加载的恶意代码。...

”恶意代码分析“ 的搜索结果

第二章 在虚拟机中分析恶意代码 vmware虚拟机 分析时: 1.... 可能会造成通过网络连接到主机,所以要确保可以 承担相应风险之后,才可以让它联网 2.... 部分病毒可以通过usb设备进行传播...使用vmware进行恶意代码分析...

该文对基于频谱分析的复合文档恶意代码检测方法进行研究,提出了基于该方法的复合文档恶意代码检测系统。利用快速Fourier变换(FFT)的频域变换性质将实序列转化为复数序列,提出了一种改进的实数序列FFT算法;从复杂的...

目录 笔记: 实验: ...解析函数导入表:1.仅导入LoadLibrary和GetProcessAddress两个函数。先脱出原始文件,再读取原始可执行文件的导入函数信息。 2.保持原始导入函数表的完整,让Windo...

Lab 1-11将Lab01-01.exe文件传上www.virustotal.com可以看到文件匹配到已有的反病毒软件特征,部分截图如下:可以看到,大部分匹配到了w32/Ramnit系列病毒特征2使用petool分别查看lab01-01.dll和lab01-01.exe的编译时间...

恶意代码的分析及防治

安全技术大系恶意代码分析实战(最权威的恶意代码分析指南,理论实践分析并重,业内人手一册的宝典)【美】Michael Sikorski(迈克尔.斯科尔斯基), Andrew Honig(安德鲁.哈尼克)著 诸葛建伟 姜辉 张光凯 译ISBN ...

可见,这个函数相当于恶意代码的menu模块,提供了上传、下载、远程cmd、休眠sleep等功能 当开发者把功能写得非常框架、非常模块化的时候,逆向分析人员也是可以很好的去破解其思路。 如果开发者为了防止别人的破解...

恶意代码分析实战3-1

标签: python

恶意代码取证 内存取证 硬盘取证 静态分析恶意软件 动态分析恶意软件

摘 要:恶意代码的网络行为分析是网络安全领域的一个重要研究视角。针对现有系统普遍存在的网络行为分析不全面、不深入的问题,归纳了恶意代码的功能模块,提出了较为全面的网络行为分析内容。通过对比已有系统的...

恶意代码防范技术笔记(一)

标签: 网络安全

恶意代码防范技术笔记

lab10-011简单的静态分析少不了,注意到恶意程序把自身伪装成GUI程序,可以用resource hacker看看资源,然后用depends看看函数导入两个库kernel32.dll和ADVAPI32.dll这是服务相关库,发现还有一个start的导出函数,然后...

先查壳 看到PEncrypt 3.1 Final -> junkcode的壳,没见过。上次下载的万能脱壳机脱不下来这个 ...于是网上先找了一波脱壳教程 ...找到了这个脱壳的案例和教程,链接底下也有demo下载可供调试(学会了这个用这种方式...

恶意代码基础知识与分析方法

标签: 恶意代码

恶意代码基础知识与分析方法恶意代码基础知识与分析方法恶意代码基础知识与分析方法

资料:云众可信 恶意代码分析技巧【恶意代码分析技巧】01- 介绍【恶意代码分析技巧】02-exe_python【恶意代码分析技巧】03-java【恶意代码分析技巧】04-exe_VB【恶意代码分析技巧】05-exe_Delphi【恶意代码分析技巧...

macOS恶意代码分析与样本演练

标签: 安全技术

macOS恶意代码概述 恶意代码是指被设计用来对系统、数据或用户进行恶意攻击的程序或脚本。在macOS系统上,恶意代码的形式多种多样,包括病毒、木马、间谍软件等,它们可能会给系统的安全性和稳定性造成严重威胁。 ...

本书是一本内容全面的恶意代码分析技术指南,其内容兼顾理论,重在实践,从不同方面为读者讲解恶意代码分析的实用技术方法。, 本书分为21章,覆盖恶意代码行为、恶意代码静态分析方法、恶意代码动态分析方法、恶意...

1学到现在都学了一半了,后面都不会分析的很细致,不会关注细节,只会大致把握恶意代码的主要流程,主要做了什么,把握这些就已经是成功分析恶意代码了,不需要每个一个函数都分析到点上,没必要,我们会加快速度看一下字符...

针对传统海量恶意代码分析方法中自动特征提取能力不足以及家族判定时效性差等问题,通过动静态方法对大量样本行为构成和代码片段分布规律的研究,提出了基于特征聚类的海量恶意代码在线自动分析模型,包括基于API...

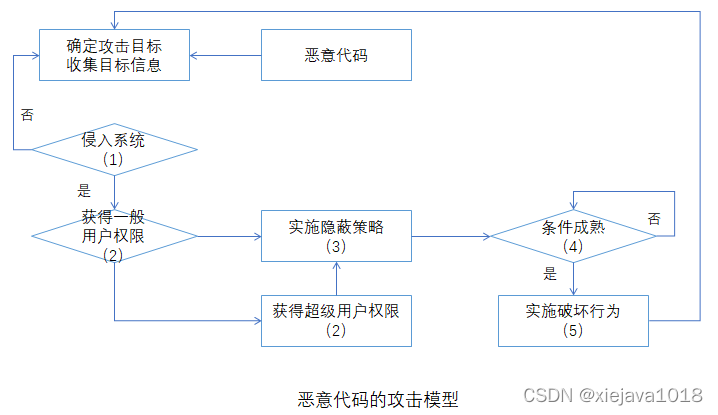

恶意代码的英文是Malicious Code,它是一种违背目标系统安全策略的程序代码,会造成目标系统信息泄露、资源滥用、破坏系统的完整性及可用性。它能够经过存储介质或网络进行传播,从一台计算机系统传到另一台计算机...

核心是在QEMU虚拟机中运行恶意代码样本,获取样本运行时期连续增量的内存镜像,然后按照时序解析为多个完整的内存镜像。在单个内存镜像分析的基础上,对不同时刻内存镜像做对比分析。同时设计运用可视化工具D3.js,...

推荐文章

- 机器学习之超参数优化 - 网格优化方法(随机网格搜索)_网格搜索参数优化-程序员宅基地

- Lumina网络进入SDN市场-程序员宅基地

- python引用传递的区别_php传值引用的区别-程序员宅基地

- 《TCP/IP详解 卷2》 笔记: 简介_tcpip详解卷二有必要看吗-程序员宅基地

- 饺子播放器Jzvd使用过程中遇到的问题汇总-程序员宅基地

- python- flask current_app详解,与 current_app._get_current_object()的区别以及异步发送邮件实例-程序员宅基地

- 堪比ps的mac修图软件 Pixelmator Pro 2.0.6中文版 支持Silicon M1_pixelmator堆栈-程序员宅基地

- 「USACO2015」 最大流 - 树上差分_usaco 差分-程序员宅基地

- Leetcode #315: 计算右侧小于当前元素的个数_找元素右边比他小的数字-程序员宅基地

- HTTP图解读书笔记(第六章 HTTP首部)响应首部字段_web响应的首部内容-程序员宅基地