产生安全威胁的主要因素可以...数据安全评估是指对重要数据、个人信息等数据资产的价值与权益、合规性、威胁、脆弱性、防护等进行分析和判断,以评估数据安全事件发生的概率和可能造成的损失,并采取相应的措施和建议。

”数据安全“ 的搜索结果

近年来,数据安全形势越发严峻,各种数据安全事件层出不穷。在当前形势下,互联网公司也基本达成了一个共识:虽然无法完全阻止攻击,但底线是敏感数据不能泄漏。也即是说,服务器可以被挂马,但敏感数据不能被拖走。...

数据安全建设需要解决的问题1.1 敏感数据识别1.2 数据审计1.3 数据脱敏1.4 数据泄露检测与防护(DLP系统)1.5 数据恢复功能1.6 数据加解密功能2. 等保中对数据安全的要求与解决方案2.1 数据完整性2.2 数据保密性2.3 ...

新冠肺炎疫情发生以来,中国信息通信研究院互联网新技术新业务安全评估中心持续对涉疫情个人信息和数据安全事件与风险问题进行监测,密切跟踪相关事件发展情况,评估风险威胁程度和影响范围,提出风险防范建议。...

我们知道使用RSA加密,增强了数据的安全性,但是加密效率低,作为一个接入服务器,对接着大量的互联网用户,如果全部采用RSA加密保证数据安全,将大大地降低了服务器的处理效率,无法支持更大的用户并发量。...

在立法定位上,即将出台的《数据安全法》是数据安全领域的基础法律,与现行的《网络安全法》和即将要出台的《个人信息保护法》并行成为网络空间治理和数据保护的三驾马车,《网络安全法》负责网络空间安全整体的治理...

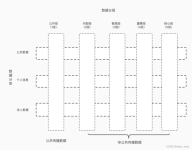

数据安全产品与服务观察

标签: 数据安全

数据可用性面临的安全隐患:硬件故障、软件故障、环境风险、人为故障、自然灾害等。 主要保障手段:备份、容灾、存储。 备份时容灾的基础,容灾是备份的延伸。 GB/T20988 信息系统灾难恢复规范 1、备份: 应对...

数据安全-访问控制访问控制的应用场景访问控制的概念访问控制的三要素访问控制与身份认证的关系访问控制的类型自主访问控制强制访问控制常用安全模型-BLP安全模型(Bell-Lapadula security model)安全模型-BLP安全...

那么数据安全的重要性至关重要。企业根据其经营的业务类型,网络攻击不仅仅意味着消费者数据被泄露,它可能会显著地降低企业的运营能力,甚至可能导致企业破产。这意味着只要确保企业不是一个容易攻击的目标,就可以...

作者:禅与计算机程序设计艺术 《基于物理安全的数据库访问控制:确保数据安全性》 引言 1.1. 背景介绍 随着大数据时代的到来,各类组织机构和企业纷纷开始关注数据安全和隐私保护。在数据处理和存储过程

人工智能时代下的数据安全治理

标签: s

上周,小编 惊喜地 收到网络安全十余年老兵——飞絮老师的投稿。大佬终于重出江湖了…… 一、人 工 智 能 人工智能是一门以数学为基础,涉及到计算机科学、生物学、心理学、语言学和哲学等的交叉类...

DPC表示,在多次大规模个人数据泄露中,Meta未能证明其采取适当的安全应对措施来保障欧盟用户的数据安全。 三六零(股票代码:601360.SH,以下简称360)安全专家表示,数字化的本质是软件重新定义整个世界,在...

数据安全:数据被非法访问,窃取或操纵 现状 数百亿的产品已经或即将成为物联网的一部分。这就意味着有大量能够生成数据的设备和连接需要保护。从产品设计之初,你就需要考虑数据安全和数据隐私问题,并且是从...

数据的使用方式和使用者更加广泛,那么在给电力生产、营销带来便利的同时,也给电网大数据安全带来以下风险: 1、电力行业大数据存在数据泄露风险 电力在其整个“发、输、变、调、配、用”的周期中,...

在宏观角度上看,设立专门的法律,加强信息数据安全是非常有必要的。因为传统的措施已经保护不了信息数据的安全了,加强技术水平虽然很重要,但单靠这一方面的防护,是无法满足日益发展的大数据的要求的,所以法律的...

数据安全面临的挑战性问题主要体现在以下几个方面 数据中的用户隐私保护,即数据脱敏。 数据的可信性,即数据的使用者应该有能力鉴别数据的真实性或者可信程度。 实现数据的访问控制,即不同的用户对数据的访问...

数据库审计系统在数据安全发展阶段留下了浓墨重彩的一笔,现如今也是组织机构信息安全建设、等保评估不可或缺的技术工具,本文会介绍数据库审计的系统原理、主要功能、部署模式、应用场景、价值体现、未来技术发展,...

关注ITValue,查看企业级市场最新鲜、最具价值的报道! ...尽管安全法的各种规范和要求,其实已经长期存在于各行业的行业标准和主管部门对社会网络行为的指引中,但对于企业安全部门甚至CIO来

WHAT何为数据安全? 数据安全指的是用技术手段识别网络上的文件、数据库、帐户信息等各类数据集的相对重要性、敏感性、合规性等,并采取适当的安全控制措施对其实施保护等过程。 与边界安全、文件安全、用户行为...

推荐文章

- Android 编译so文件 MP4V2_android下编译mp4v2-程序员宅基地

- 通讯录Contact_02_contact文件内容-程序员宅基地

- Qt笔记(四十二)之QZXing的编译 配置 使用_qzxingfilterrunnable error:-程序员宅基地

- 关于画图软件Dia打开程序始终为英文界面的问题-程序员宅基地

- OpenCV从入门到精通实战(二)——文档OCR识别(tesseract)-程序员宅基地

- 详解avcodec_receive_packet 11_avcodec_receive_packet eagain-程序员宅基地

- OpenGL SuperBible 7th源码编译记录_superbible7-media github-程序员宅基地

- Wireshark简单使用-程序员宅基地

- MXNet 粗糙的使用指南_iou loss mxnet-程序员宅基地

- iOS对ipa包进行代码混淆《二》 ---代码混淆_ipa包混淆-程序员宅基地