安全通用要求; 安全扩展要求 中图分类号:TP309 文献标志码:A 文章编号:1671-1122(2019)02-0077-08 Baseline for Classified Protection of Cybersecurity (GB/T 22239-2019) Standard Interpretation MA Li1, ...

”系统安全“ 的搜索结果

看了一文章,说网络等保分12345级,看了下文件,里面说的都是网络。但有听说某某软件、系统具有等保3级的认定,通过了测试等等。问下,这两者怎么区分,怎么找依据认定

安全加固是基于国内权威的系统安全配置标准,并结合系统实际情况,对客户授权指定的资产进行安全配置加固,增强系统抗攻击能力,有效减轻系统总体安全风险, 提升信息系统安全防范水平,可以建立起一套适应性更强的...

全新的认识到“互联网”能为工业控制系统带来巨大创造力和生产力的同时,也将引入更加复杂、严峻的安全问题。打破传统隔离、防、堵的思想和方法,建立以安全能力提升、信息共享、建立安全监测网络,以及应急处理和...

最小特权原则是系统安全中最基本的原则之一。具体来说,指的是“在完成某种操作时,赋予系统主体(用户或进程)所必须的最小特权,确保系统由于事故、错误、篡改等原因造成的损失最小”。 最小特权原则一方面需要...

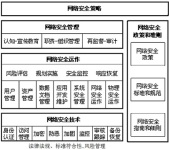

第6章 信息安全等级保护 目录 6.1 信息安全等级保护综述 6.1.1 等级保护的原则 ...6.2.2 第一级信息系统的安全 6.2.3 第二级信息系统的安全 6.2.4 第三级信息系统的安全 6.2.5 第四级信息系统的安全 6.2.6 第五级信息

安全需求分析&系统需求分析 1.可行性分析 本次可行性分析是按照规范步骤进行,即按复查项目目标和规模,研究本系统,导出新系统的高层逻辑模型,重新定义问题这一循环反复的过程进行。然后提出系统的实现方案,...

电脑进不了正常系统,但是能进安全模式,为什么会这样子呢?下面就让小编教大家电脑可以进安全模式但是进不了正常系统的解决方法。电脑可以进正常模式但正常系统进不了的解决方法一、机器内灰尘过多,接触不良会引起...

本文转载至 http://blog.csdn.net/kerryzhu/article/details/6162078 主题 项目列表 系统安全性及其测试方法 软件系统的安全性 系统安全规范与标准

一款安全漏洞扫描工具,支持Web和移动,现在安全测试做漏洞扫描非常适用,它相当于是"探索"和"测试"的过程,最终生成很直观的测试报告,有助于研发人员分析和修复通常安全测试工具用这个,扫描...

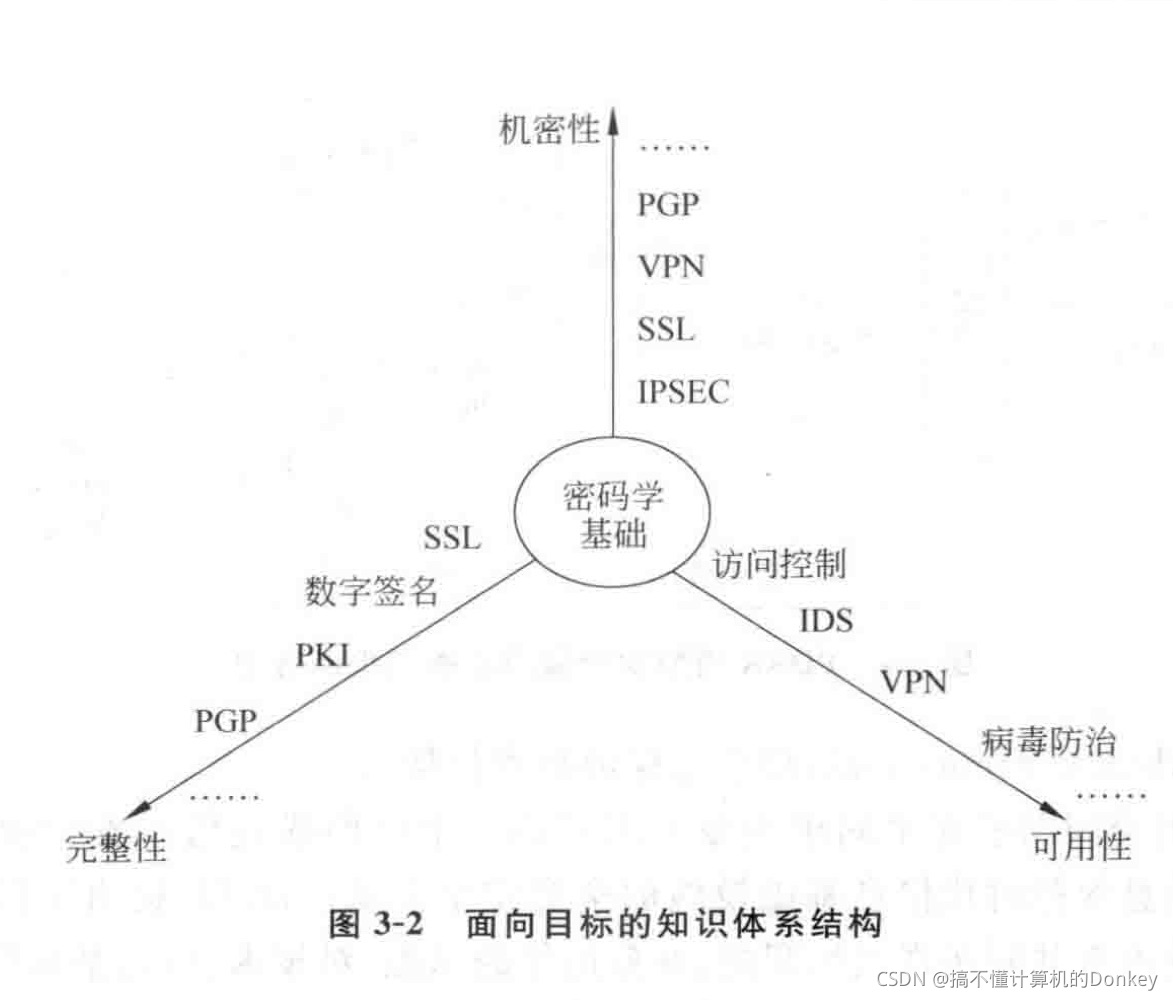

了解 信息安全基础、物理安全、网络安全、主机安全、应用安全和数据安全。 保密性(Confidentiality)、完整性(Integrity)和可用性(Availability)是信息安全的三大基石。

该项目为解决BSS系统的日常运营中提前发现故障、快速定位问题、保障服务稳定运行等方面提供全方位的软件支撑,我在该项目中担任系统架构师,主要负责系统的总体架构设计和技术选型。本文以该项目为例,主要论述了安全...

《信息安全技术 信息系统安全等级保护基本要求》(GB/T 22239-2008)在我国推行信息安全等级保护制度的过程中起到了非常重要的作用, 被广泛用于各行业或领域, 指导用户开展信息系统安全等级保护的建设整改、等级测评...

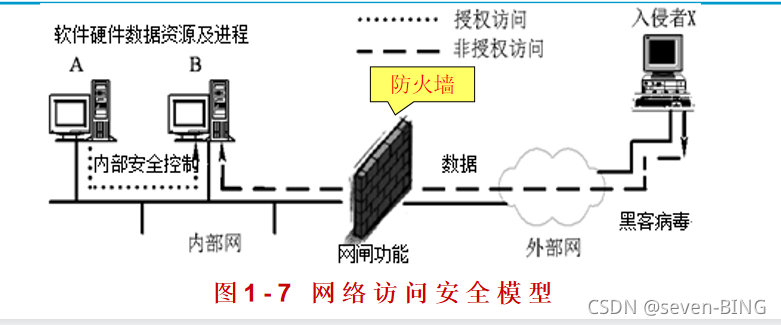

凡是涉及到网络系统及信息的机密性、完整性、可用性、可控性等的相关技术和理论问题都是网络安全的研究领域。 从本质上讲,网络安全就是网络上的通信、设备与信息安全。 1.1、网络安全概述 1.1.1 网络安全的概念 ...

信息安全是指信息网络的硬件,软件及其系统中的数据受到保护,不受偶然的或者恶意的原因而遭到破坏、更改、泄露,系统连续可靠的正常运行,使信息服务不中断。 目标重视动态的特性 也可以是指信息采集、存储、处理、...

信息安全系统是基于OSI网络模型,通过安全机制和安全服务达成信息安全的系统。安全机制是提供某些安全服务,利用各种安全技术和技巧,形成的一个较为完善的结构体系。安全服务是从网络中的各个层次提供信息应用系统...

1、典型的网络安全威胁 威 胁 描 述 窃听 网络中传输的敏感信息被窃听。 重传 攻击者事先获得部分或全部信息,以后将此信息发送给接收者。 ...

参考: https://wenku.baidu.com/view/e3b97357c1c708a1294a445a.html

本文为软考架构师考试论文范文。

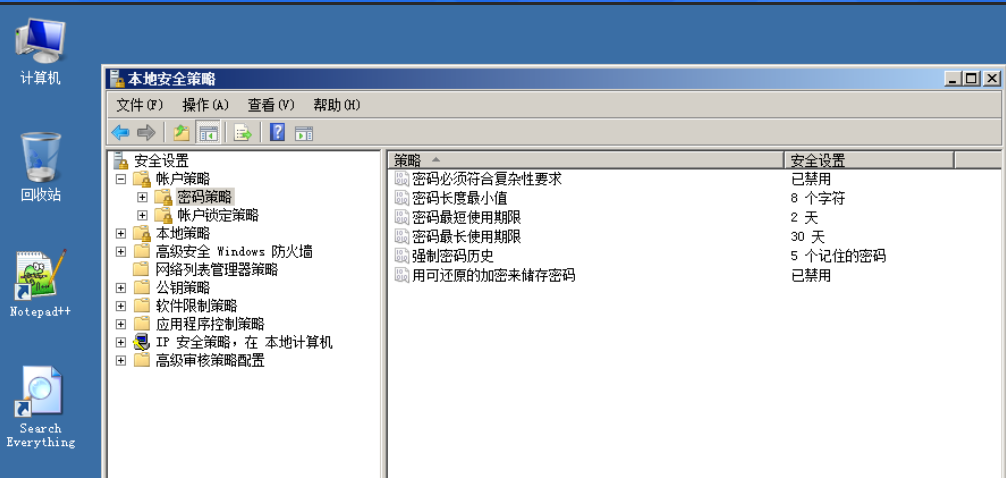

必须的安全要求: 账户管理方式 账户的产生、修改、变更、删除以及身份认证应采用统一的身份认证平台来实现。 认证失败后的处理方式设计,防止黑客暴力猜测。 连续失败登录后锁定账户。账户锁定后可以由系统管理员...

推荐文章

- Android RIL框架分析-程序员宅基地

- Python编程基础:第六节 math包的基础使用Math Functions_ps math function-程序员宅基地

- canal异常 Could not find first log file name in binary log index file_canal could not find first log file name in binary-程序员宅基地

- 【练习】生成10个1到20之间的不重复的随机数并降序输出-程序员宅基地

- linux系统扩展名大全,Linux系统文件扩展名学习-程序员宅基地

- WPF TabControl 滚动选项卡_wpf 使用tabcontrol如何给切换的页面增加滚动条-程序员宅基地

- Apache Jmeter常用插件下载及安装及软硬件性能指标_jmeter插件下载-程序员宅基地

- SpringBoot 2.X整合Mybatis_springboot2.1.5整合mybatis不需要配置mapper-locations-程序员宅基地

- ios刷android8.0,颤抖吧 iOS, Android 8.0正式发布!-程序员宅基地

- 【halcon】C# halcon 内存暴增_halcon 读二维码占内存-程序员宅基地