选择题汇总:第1章 网络安全概论第2章 网络安全技术基础第3章 网络安全管理技术第4 章 黑客攻防与入侵检测第5章 身份认证与访问控制第6章 密码与加密技术第7章 数据库系统安全第8章 计算机及手机病毒防范第9章 ...

”系统安全“ 的搜索结果

信息系统的安全保护等级由两个定级要素决定:等级保护对象受到破坏时所侵害的客体和对客体造成侵害的程度。 一是受侵害的客体。等级保护对象受到破坏时所侵害的客体包括公民、法人和其他组织的合法权益;社会秩序、...

银行家算法(安全序列)

标签: 操作系统

要解释银行家算法,必须先解释操作系统安全状态和不安全状态。 1)安全状态:如果存在一个由系统中所有进程构成的安全序列P1,…,Pn,则系统处于安全状态。安全状态一定是没有死锁发生。 2)不安全状态:不存在一个...

信息安全习题(含答案)

标签: 信息安全

信息安全技术教程习题及答案第一章 概述一、判断题1. 信息网络的物理安全要从环境安全和设备安全两个角度来考虑。√2. 计算机场地可以选择在公共区域人流量比较大的地方。×3. 计算机场地可以选择在化工厂生产车间...

在行业内大家都把CCRC信息安全服务资质认证简称为CCRC认证,在CCRC认证中,一共是有三个级别,三级最低,一级最高,做CCRC三级认证的企业数量也是相对来说最多的。那大家知道企业做CCRC认证三级、二级分别都有哪些...

如果黑客利用了系统安全漏洞,对系统进行攻击导致而成,从而导致损失的代价也是不言而喻的。安全测试的好处有如下几个方面: 提升产品的安全质量; 尽量在发布前找到安全问题予以修补降低成本; 度量安全等级...

对信息系统进行安全测评是对信息系统的建设质量进行评价的必要环节。 安全质量标准是整个信息系统建设质量体系的有机组成部分。 进行信息安全测评就是要贯彻国家标准规范,保证在规划、设计、建设、运行维护和退役等...

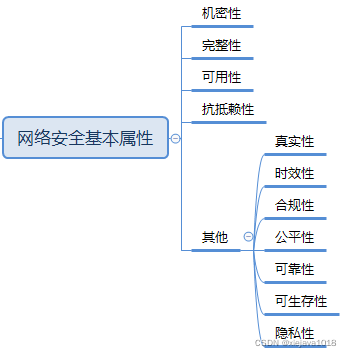

一、信息安全技术概论 1.网络在当今社会中的重要作用 2.信息安全的内涵 网络出现前:主要面向数据的安全,对信息的机密性、完整性和可用性的保护,即CIA三元组 网络出现后,还涵盖了面向用户的安全,即鉴别,授权,...

通过等级保护工作发现单位信息系统存在的安全隐患和不足,进行安全整改之后,提高信息系统的信息安全防护能力,降低系统被各种攻击的风险,维护单位良好的形象。 等级保护是我国关于信息安全的基本政策,国家法律...

网络安全:是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的 原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。 网络安全 从其本质上来讲就是网络上的信息安全。从广义...

针对于对操作系统层面的安全越来越重视,主机加固产品层出不群,下面几个加固小技巧和大家分享一下。 关闭21端口 vi /etc/inetd.conf 注释行#telnet stream tcp nowait telnetd /usr/sbin/tcpd /usr/sbin/in....

安全体系结构:FLASK体系结构、LSM框架、GFAC

银行家算法简框图 “`flow st=>start: 开始 e=>end: 结束 cond1=>condition: 资源请求合法性检查 op1=>operation: 进行尝试性的资源分配 ...op2

信息安全保护工作事关大局,影响组织和机构的全局,主要领导人必须把信息安全列为其最关心的问题之一,并负责提高、加强部门人员的认识,组织有效队伍,调动必要资源和经费,协调信息安全管理工作与各部门的工作,使...

Nmap被用于发现网络和安全审计。据数据统计,全世界成千上万的系统管理员使用nmap发现网络、检查开放端口、管理服务升级计划,以及监视主机或服务的正常运行时间。Nmap是一种使用原始IP数据包的工具,以非常创新的...

文章目录数据库安全问题数据库安全性概述数据库的不安全...数据库的一大特点是数据可以共享,而数据共享必然带来数据库的安全性问题,所以数据库系统中的数据共享不能是无条件的共享。例如现在的军事秘密、国家机密...

如何提高Linux系统安全性的十大招数Linux是一种类Unix的操作系统。从理论上讲,Unix本身的设计并没有什么重大的安全缺陷。多年来,绝大多数在Unix操作系统上发现的安全问题主要存在于个别程序中,所以大部分Unix厂商...

《信息安全技术 信息系统安全等级保护 第二分册 云计算安全技术要求》(下文简称“云安全等保合规”)是由公安部发布的国家级安全标准文件,此标准是在国内参照执行度最高的安全标准。“云计算安全技术要求”分册...

建立我院信息安全管理体系构架 随着我院生产技术平台完全建立在网络之上和信息化建设的逐步升级,从整体上说已经开始将自己的日常业务完全转移到电子平台上,由此导致的“网络依赖性”已经使得我院的企业级网络信息...

对以下URL的说明正确的是:http://192.168.1.77/show.asp?id=52;...A、试图通过操作系统cmd.exe来添加帐户 B、试图通过该URL实施SQL注入攻击 C、试图调用xp_cmdshell存储过程执行系统命令 D、试图增加tes...

论信息系统的安全性与保密性设计 摘要: 2015年初,我所在的公司承担了某集团公司的移动信息化开放平台的建设工作。我在该项目中担任系统架构设计师的职务,主要负责设计平台系统架构和安全体系架构。该平台以移动...

推荐文章

- 大数据和云计算哪个更简单,易学,前景比较好?_大数据和云计算哪个好-程序员宅基地

- python操作剪贴板错误提示:pywintypes.error: (1418, 'GetClipboardData',线程没有打开的剪贴板)...-程序员宅基地

- IOS知识点大集合_ios /xmlib.framework/headers/xmmanager.h:66:32: ex-程序员宅基地

- Android Studio —— 界面切换_android studio 左右滑动切换页面-程序员宅基地

- 数据结构(3):java使用数组模拟堆栈-程序员宅基地

- Understand_6.5.1175::New Project Wizard_understand 6.5.1176-程序员宅基地

- 从零开始带你成为MySQL实战优化高手学习笔记(二) Innodb中Buffer Pool的相关知识_mysql_global_status_innodb_buffer_pool_reads-程序员宅基地

- 美化上传文件框(上传图片框)_文件上传框很丑-程序员宅基地

- js简单表格操作_"var str = '<table border=\"5px\"><tr><td>序号</td><-程序员宅基地

- Power BI销售数据分析_powerbi汇总销售人员业绩包括无销售记录的人-程序员宅基地