”网络安全“ 的搜索结果

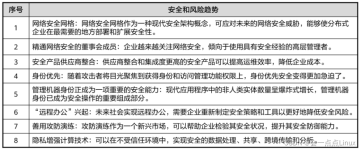

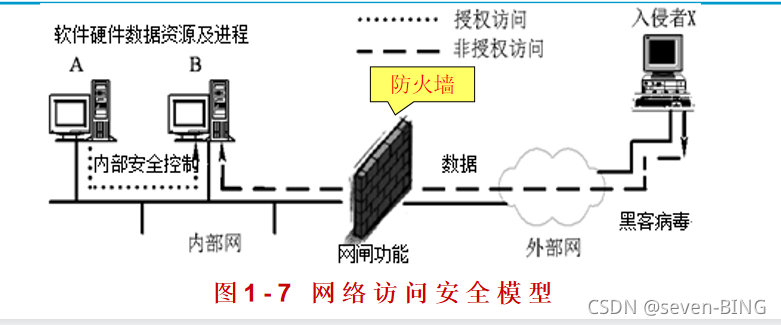

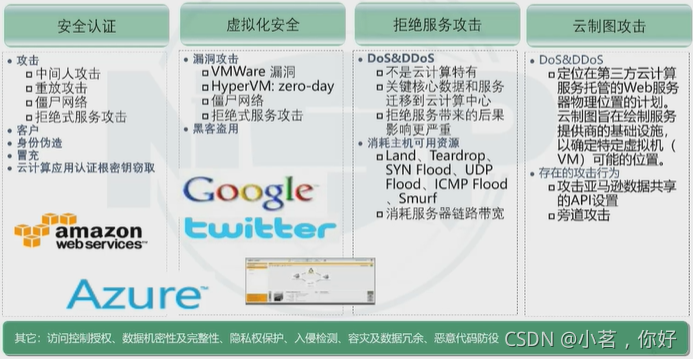

计算机网络上的通信面临以下两大类威胁:被动攻击截获攻击流量分析:攻击者从网络上窃听他人的通信内容。攻击者只是观察和分析某一个协议数据单元PDU,以便了解所交换数据的某种性质,但不干扰信息流。主动攻击篡改...

[CTF/网络安全] 攻防世界 disabled_button 解题详析

项目经历 ... 大家底子应该都各不相同,在面试中可能会问到你们不懂的知识点,不要慌 可以迂回战术 ,大部分问题应该会围绕 应急 溯源 渗透(近一年比较火的漏洞)来问,也可能会问网络基础的一些东...

在当今社会网络安全行业越来越发达,也有越来越多的人去学习,为了更好地进行工作,除了学好知识外还要应对企业的面试。 所以在这里我归总了一些网络安全方面的常见面试题,希望对大家有所帮助。 windows常见 ...

算法:机器学习(决策树、支持向量机、神经网络、聚类算法等,分别用于网络入侵检测、漏洞检测、异常检测、恶意代码检测等),深度学习、强化学习。算法:层次分析法(AHP)、博弈论、SVM、遗传算法、神经网络(GAN...

网络安全——终端安全

标签: 安全

5.使用Wireshark查看并分析Server4桌面下的capture.pcapng数据包文件,这些数据中有ssh报文,由于ssh有加密功能,现需要将这些加密报文的算法分析出来,将ssh服务器支持的第一个算法的密钥长度作为flag值提交。...

抓包改后缀,.php1~.php9、.htaccess均被过滤(.htaccess 文件是一个用于配置 Apache Web 服务器的配置文件。它通常位于网站根目录或特定目录中,用来为该目录及其子目录提供特定的配置指令):提示:只要是运用了...

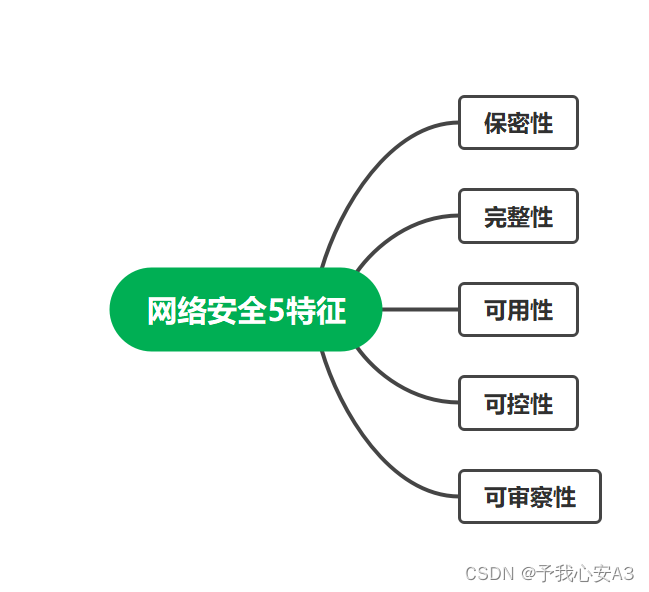

网络安全的相关知识包括物理安全技术,系统安全技术,网络安全技术,应用安全技术,数据加密技术,认证授权技术,访问控制技术,审计跟踪技术,防病毒技术,灾难恢复和备份技术等 ( 2)为什么说网络安全非常重要? ...

网络安全攻防演练,是以不限制手段、路径,进行获取权限并攻陷指定靶机为目的实战攻防演练。通过真实网络中的攻防演练,采用不限攻击路径和攻击手段的方式,最大限度地模拟真实的网络攻击,以检验防守方的安全防护和...

靶机池网段例如: 物理机ip10.10.101.1,有30个队伍,那么靶机池ip从10.10.130.0/24开始,每个网段十台靶机,大概一百多台靶机,靶机ip是10.10.130.241-250,每个靶机漏洞都不一样,五台linux,五台windows,每个网段...

网络安全证书合集,看这一篇就够啦!

实战化的网络安全运行体系涵盖网络安全保障团队、网络安全管理机制、网络安全制度流程、网络安全支撑平台及安全工具等,通过安全运行活动将静态的安全产品构筑为动态的安全防护体系,使企业具备落实网络安全主体责任...

赛题说明一、竞赛项目简介“网络安全”竞赛共分A.基础设施设置与安全加固;B.网络安全事件响应、数字取证调查和应用安全;C.CTF夺旗-攻击;D. CTF夺旗-防御等四个模块。竞赛时间安排和分值权重见表1。表1 竞赛时间...

假定你是某企业的网络安全工程师,对于企业的服务器系统,根据任务要求确保各服务正常运行,并通过综合运用登录和密码策略、流量完整性保护策略、事件监控策略、防火墙策略等多种安全策略来提升服务器系统的网络安全...

网络安全的法律法规是网络安全领域的重要组成部分。它们为网络安全提供了法律依据,规定了网络安全的要求和标准,保护了网络用户的权益。以下是网络安全的一些主要法律法规。

网络安全应急响应概述、网络安全应急响应组织建立与工作机制、网络安全应急响应预案内容与类型、常见网络安全应急事件场景与处理流程

在执法方面,欧盟相较其他国家,已经进入全面执法阶段⸺典型的趋势是多数成员国已经陆 续开出违反 GDPR的罚单。其中,英国执法力度最大,由于数据泄露事件,英国 ICO(Information Commissioner's Office)2019 年于...

推荐文章

- 安装SQL Server 2008 R2 Enterprise错误:'' is not a valid login or you do not have permission-程序员宅基地

- Linux文件系统特殊权限:chattr lsattr-程序员宅基地

- 第二章:整数二分与浮点数二分(极限思想)_浮点数二分为什么不加一-程序员宅基地

- IDEA/Pycharm激活后无法打开的解决办法_为什么激活的pycharm-程序员宅基地

- 如何查看Django的版本-程序员宅基地

- 自动柜员机属于微型计算机的一种,自动柜员机属于微型计算机的一种。( )...-程序员宅基地

- 常用CHM帮助文档集锦下载-程序员宅基地

- 利用金山快盘云服务搭建自己的SVN服务器-程序员宅基地

- Dev-C++ “to_string is not a member of std” error- 已解决_devc++ [error] 'to_string' is not a member of 'std-程序员宅基地

- python的10款最好的IDE_pydea兼容的-程序员宅基地